Steemit Crypto Academy, temporada 3: semana 2 || Hash y Criptografía. Profesor : @pelon53

Saludos amigos de la Criptoacademia, nuevame estamos esta semana con la mayor disposición de adquirir conocimientos relacionados al mundo de las Criptomonedas, es un gusto saludarle Profesor @pelon53 y ver su conferencia que la verdad las disfruto mucho por lo amena que las hace en su forma de explicar todo.

Bueno Comencemos con el desarrollo del tema.

1_. Explique ¿Qué significa la resistencia a la colisión? Y ¿Qué significa resistencia a la preimagen?

La Resistencia a la Colision, es una de las características de la función Hash, con la cuál se entiendes que dos mensajes distintos, no tendrían que arrojar una misma clave o código Hash, ya que esto haría que ocurra una colisión.

Las funciones Hash son resistentes, hasta que se encuentran con una colisión, obviamente es casi imposible, en un sin fin de opciones que esto ocurra, es decir habrá resistencias a la colisión siempre y cuando hayan menos posibilidades de que las entradas choquen y generen un mismo hash.

Es cierto que para que se generen colisiones tendrían que pasar años, además de mucho trabajo, sobre todo de cálculos matemáticos e informáticos, pero, como siempre habrá datos infinitos de entrada, y un número finito de salida es posible que se generen dichas colisiones. Es por ello que las funciones hash ha sido mejoradas y logrando mayor resistencia a las colisiones, la SHA-256 una de las más seguras y usadas. Puesto que la SHA-1 se vio comprometida.

Ahora bien la Resistencia a la Preimagen es una más de las propiedades de la función hash, la cual evita que una entrada que se dio bajo el algoritmo Hash pueda ser encontrada en base al hash generado, es decir que dicha entrada no pudo haber sido descifrada, sólo con el hash y las posibilidades de encontrarla son más bajas.

La residencia a la pre imagen, tiene un grado de importancia significativo ya que mientras no hayan posibilidades de que un hacker encuentre a través de un hash de la salida la entrada, pues aún mayor será la función hash resistente a la Pre- Imagen.

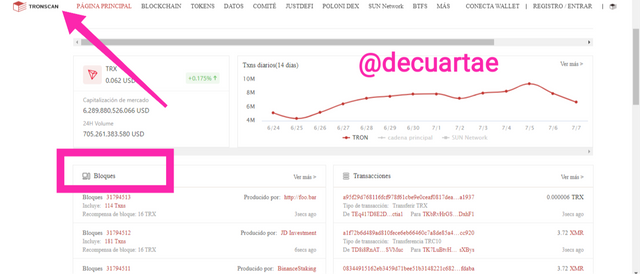

2.- Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción. Se requiere capture de pantalla para su comprobación.

Para poder encontrar los bloques y el hash de las transacciones, debemos entrar a la página principal

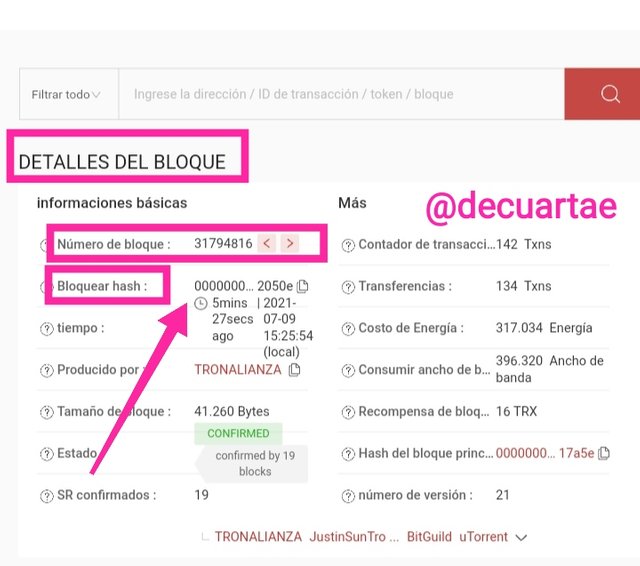

Luego vamos a ubicar el último bloque validado en la captura se muestras que fue él bloque identificado con el N- 31794816

Y el damos clip y nos dejará ver toda la información del bloque, aunque no deja ver todos los dígitos, permite copiar, y así obtener la información del hash

El Hash es 0000000001e526802c60fc5061f5732be548a354cc03e0096efa3b3e7162050e

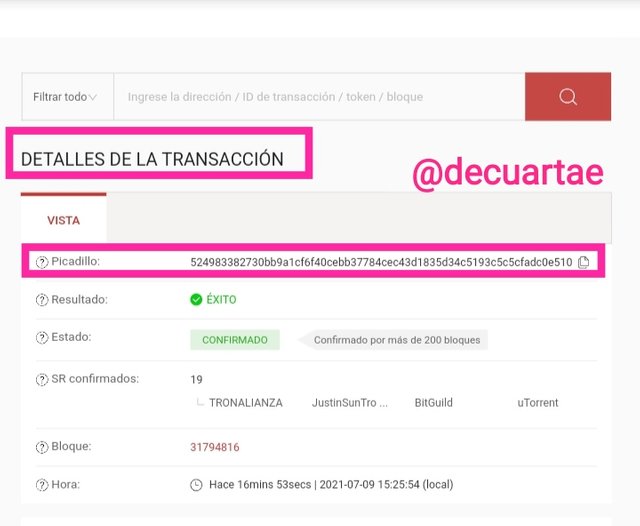

En la Parte inferior también nos muestra las transacciones, de igual forma buscamos la última en este caso fue la N- 5.0e510

Y en ella presionamos para lograr nos de detalles y el Hash de la transacción, que sería.

524983382730bb9a1cf6f40cebb37784cec43d1835d34c5193c5c5cfadc0e510

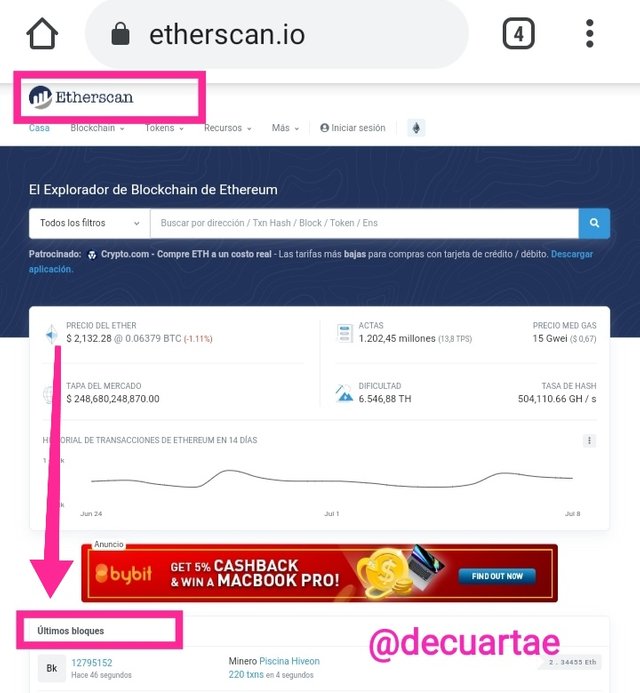

Ahora bien, en ETHERCAN El proceso es similar, debemos entrar a la página Principal

Luego, vamos a ubicar los bloques.

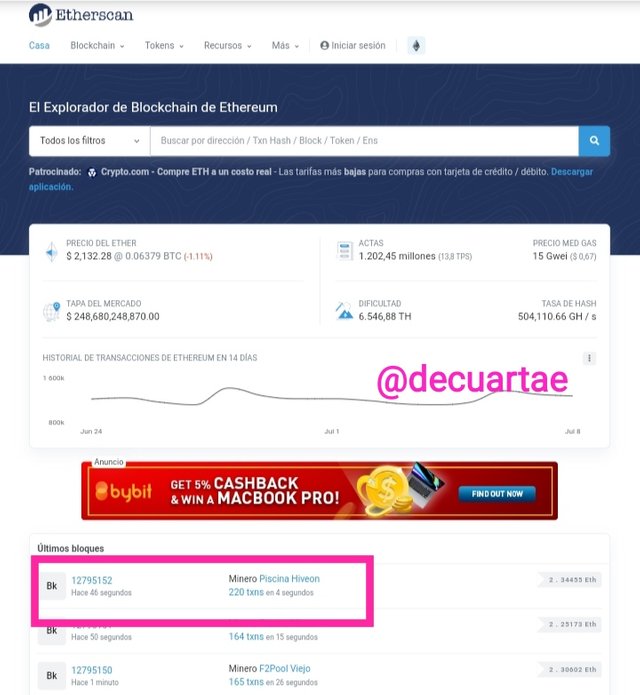

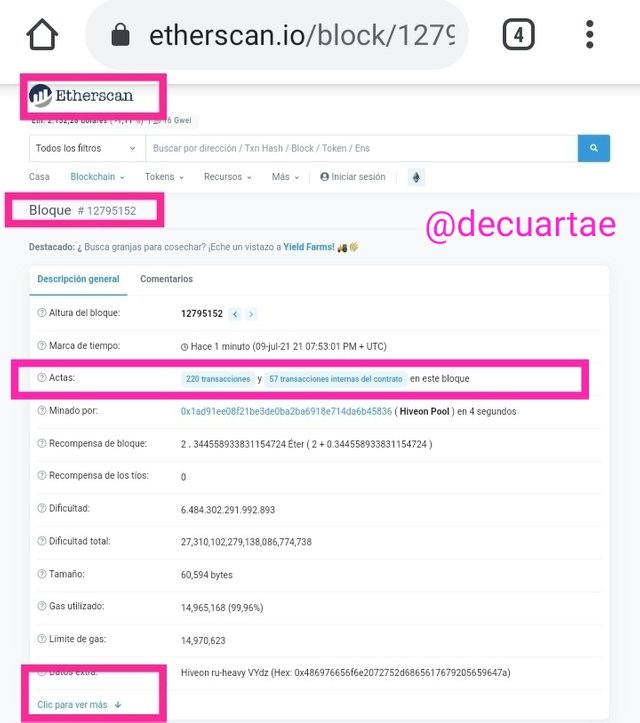

Seleccionamos el Último Validado que como refleja la captura fue el número 12795152

Presionamos en él y nos dará los detalles, así como el número de Transacciones del bloque que en este caso fue de 220

sin embargo en la parte inferior, haciendo clip en ver más detalles nos brindará la información completa, incluyendo el Hash del bloque, que en este caso es el número 0x0388b7d3f9f4a7a9e055a1709eeaa0c61ba75e3899b0e96f7dd2ba7ccee7388b

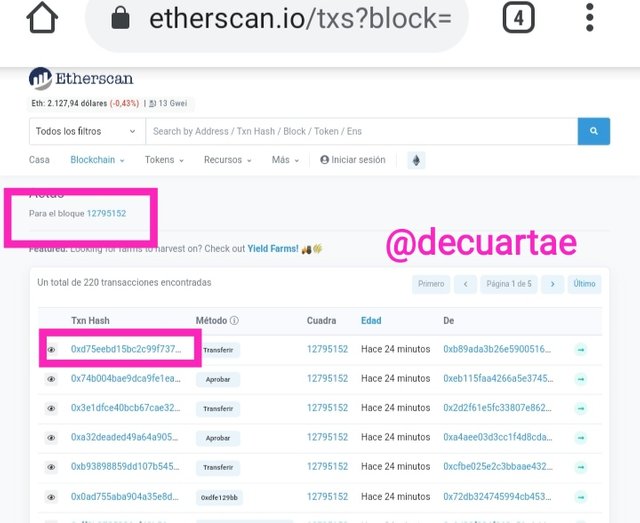

Ahora para conocer los detalles de la transacciones, y el hash de la misma solo vamos a presionar en el número de ellas para ubicar las última transacción.

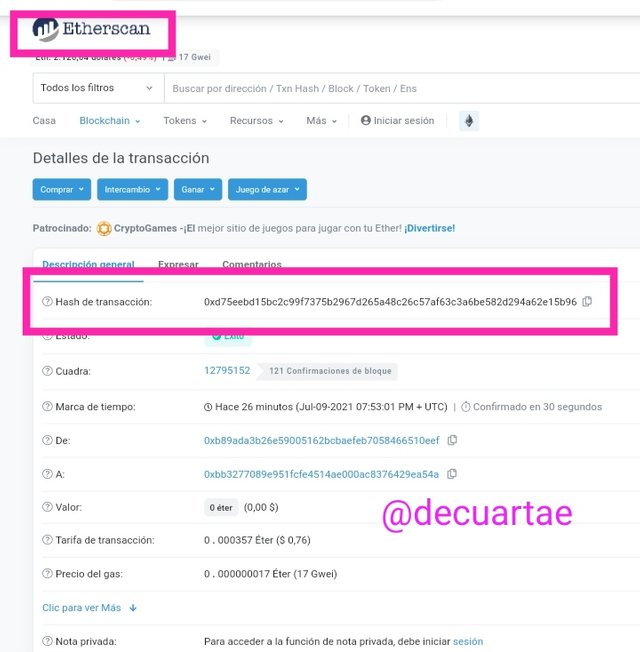

Y nos Mostrará el hash de la transacción, que en este caso es

0xd75eebd15bc2c99f7375b2967d265a48c26c57af63c3a6be582d294a62e15b96

3.- Genere el hash usando SHA-256, de la palabra CryptoAcademy y de cryptoacademy. Se requiere capture de pantalla. ¿Observa alguna diferencia entre ambas palabras? Explique.

Usando el Link suministrado entramos a la página generador de Hash usando SHA-256

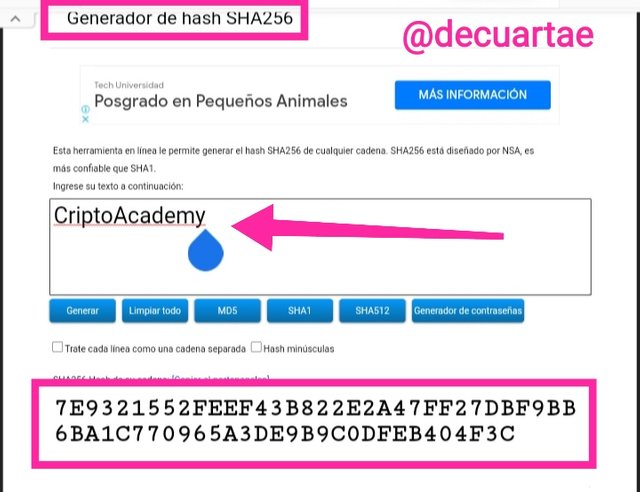

Luego vamos a agregar la Palabra, en este caso imiciaremos con la palabra CriptoAcademy

Como vemos en la captura ha generado un hash con el número

7E9321552FEEF43B822E2A47FF27DBF9BB6BA1C770965A3DE9B9C0DFEB404F3C

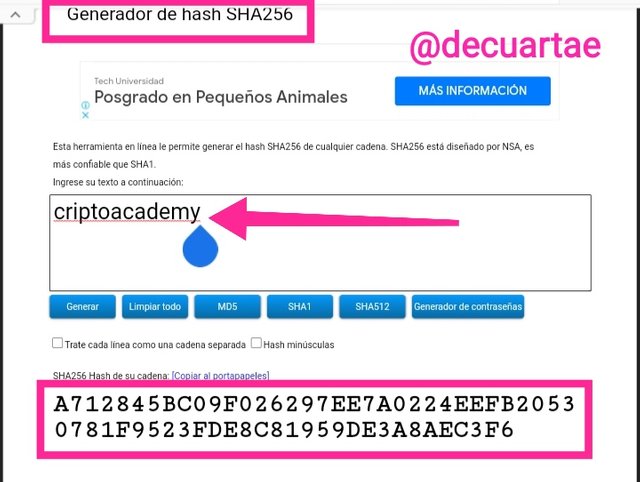

Ahora intentaremos con la misma palabra, en este caso, con toda escrita en letras minúsculas.

Y nos géneros este hash. A712845BC09F026297EE7A0224EEFB20530781F9523FDE8C81959DE3A8AEC3F6

Como es visible, los hahs generados en ambos casos son Totalmente Diferente, lo que hay que tomar en cuenta es que las entradas también lo eran, ya que aunque fuese la misma palabra, estaban escritas diferentes, porque en el primer caso la palabra contenía dos letras mayúsculas y por el contrario en la segunda entrada que hicimos las letras estaban todas en minúsculas, lo que generó que hubieran distintos valores en los hash generados.

4.- En sus propias palabras explique la diferencia entre el hash y la criptografía.

| Hash | Criptografía |

|---|---|

| Hash es utilizada, entre usuarios para enviarse información, archivos y contraseñas | La Criptografía Es utilizada en cambio para guardar y proteger datos |

| En el hash no se puede recuperar la entrada | En la Criptografía usando las claves, los datos son decifrados |

| En Hash los códigos presentan una longitud Fija | Puede que varíe la longitud, dependiendo de la información |

| No requiere el uso de claves | Se requiere de claves, Privada o clave pública para algunos casos en específico |

| En Hash Todos gozan de más seguridad | La seguridad está ligada a la seguridad de las claves y responsabilidad del usuario |

| Usar el algoritmo Hash es más rápido | En la Criptografía, es más engorroso ya que se necesita de una contraseña para cifrar los mensajes |

Para finalizar podemos decir que Hash y criptografia son características que permiten proteger en gran medida los datos de las transacciones, además de ofrecer seguridad.

Las dos son importantes, pero también hay que tener presente que Hash se usa ampliamente en el mundo de las criptomonedas. Por se una características que ofrece la integridad de los datos.

Como siempre es un lujo disfrutar de sus clases profe. Me despido esperando contar con su Evaluación y comentarios.

Agradezco a Todos los que me Visitan, leen y apoyan, bendiciones para Ustedes.

Si lo deseas aquí ⤵️⤵️ Puedes

Cada vez que leí sus publicaciones puedo aprender un poco más. Gracias por compartir. Suerte 🤗

Gracias por participar en Steemit Crypto Academy Season 3:

Espero seguir leyendo tus publicaciones.

Muy buen trabajo. Pero hay que estar atento a los detalles.

La pregunta 3 no coincide con los resultados. Las palabras llevan (y) en crypto... y en esta tarea aparece con (i) cripto.

Recomendaciones:

Calificación: 8.0

Noooooo, 🙈 que descuido.

Profe @pelon53 Agradezco mucho su Evaluación y sus comentario estaré Atenta. Muchas Gracias Bendiciones.

felicitaciones por tu gran nota amiga.. buen trabajo

Gracias amiga saludos.