Manejo Básico de Usuarios en Servidores Windows

Windows Server es como se llama a la versión de servidores para dicha función. En una empresa este puede soportar múltiples servicios, estos sirven para controlar diferentes actividades, una de las más comunes es el control de usuario, la que al encender, te solicita usuario y clave.

Si resumimos de manera superficial la configuración de una red en Windows Server, un servidor puede ser un dominio o parte de este, un dominio es una estructura que identifica una Red bajo Windows Server y controla los equipos que se conectan, como estas estructuras corporativas son muy grandes pueden pertenecer a un bosque. Pero, quedándonos en la estructura básica, el dominio es lo más usado en las pequeñas empresas, cuya estructura es relativamente pequeña y que no llegan a tener miles de equipos, cuando mucho, un centenar de máquinas conectadas.

Cuando se configuran estos dominios, se configura el Active Directory, mediante unas herramientas llamadas “Usuarios y Equipos de Active Directory” y “Administración de directivas de Grupo”, se lleva el control básico de estos usuarios.

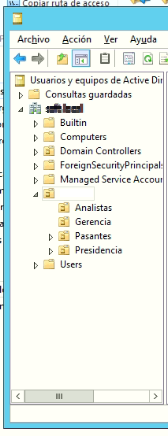

Antes de crear el usuario, es necesario diseñar un estructura; para esto, tenemos las OU (siglas en inglés para Unidades Organizativas), que pueden estar anidadas unas dentro de otras y se pueden llevar como un organigramas o una estructura independiente.

Grupos, equipos y usuarios son las otras unidades de uso común, más no las únicas, tomando el enfoque desde las OU se puede realizar un prototipo.

Empresa

|---Gerencia 1

| |--Cargo1

| |--Cargo2

|

|--Gerencia 2

| |-Cargo1

| |-Cargo2

Visto así, puede ser organizativamente correcto, porque permite llevar un control de los accesos en un detalle organizativo. Algo correcto si es una gran empresa y queremos un orden detallado. Si hablamos de una empresa pequeña, la historia no necesariamente es igual, los cargos comparten funciones en diferentes áreas donde una persona hace muchas cosas y posiblemente nos ajuste mejor algo así:

Empresa

|--Gerentes

|--Analistas

|--Pasantes

Un poco más plana y engloba muchas cosas pero recordemos que no siempre las estructuras son tan rígidas.

Muy bien sabemos que tenemos un usuario, este nos permite diversas actividades, principalmente hay dos actividades a controlar:

Las Carpetas: es decir, a cuáles carpetas de la red puedo entrar, modificar, escribir sobre estas o solo leerlas.

Parámetros del sistema local: para ilustrar esto, basta recordar una ventana que haya visto en cualquier momento. Usted no tiene permisos para realizar esta actividad comuníquese, con el administrador.

Para las carpetas tenemos Grupos, los cuales se asignan a las carpetas con permisos determinados y posteriormente, se asignan los usuarios a los grupos.

Podemos usar nombres de referencia para los grupos de manera que se relaciones con las carpetas y poderlos relacionar de forma sencilla. De esta forma, creamos grupos de lectura, escritura y control total para las carpetas donde compartiremos la información de la compañía, pudiendo tener dos usuarios en la OU de analistas donde sus permisos cambian en su acceso a las carpetas.

El segundo nivel de seguridad se da por directivas de grupo, el sistema traerá las estructuras diseñadas en las OU, se diseñan permisos para cada estructura, pudiendo usarse niveles de seguridad y mediante estas pantallas se deberán seleccionar y configurar una gran cantidad de parámetros, aprobando restringiendo o configurando cuanto permitiremos a los usuarios influir sobre el estado de sus equipos.

El planeamiento y definición de estas etapas será la base para una administración, más amigable o un tormento de trabajo, un levantamiento de información lo más preciso posible para definir el alcance real de las restricciones, previniendo lo más posibles cambios en el futuro y con suficientes niveles para poder solucionar problemas, moviendo los usuario de una OU a otra, o cambiándolos de sus grupos; de allí la importancia de su definición.

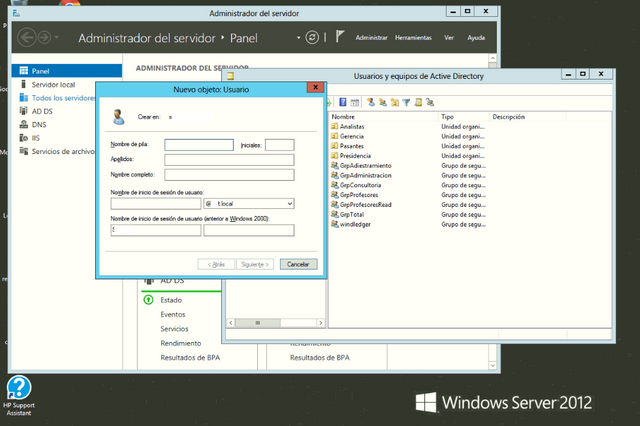

Creadas las estructuras, el resto del trabajo es un poco más mecánico, crear usuarios, asignarles un sitio en las OU para que tomen su perfiles y agregarlos a los grupos correspondientes. Generar claves razonables, es cierto que en los períodos de implantación se llegan a crear claves genéricas, pues aprender las claves para todos estos usuarios en proceso de creación, es algo complicado. Activar la opción, donde se fuerza a cambiar la clave en el próximo acceso al sistema es importante, evitando así que un trabajo de este tipo se pierda por simple Ingeniería social de una clave repetida.

El manejo diario de los usuarios se puede realizar en su mayor parte a través de Usuarios y Equipos de Active Directory, forzar claves, solicitar cambio de claves a los usuarios, reasignar grupos, y mover los usuarios entre las OU.

Este escrito explica de forma superficial los proceso que se consideran en un servidor para una organización pequeña, si usted va a entrar en un proceso donde sus equipos de cómputos van a ser renovados, empezando una implantación nueva, bien sea porque la anterior se perdió y nunca la respaldaron, fue implementada y nunca mantenida lo que produjo un desorden que nadie puede ahora entender o cualquier otra razón, recuerde cuando el especialista le hables de seguridad usted no necesita usar las herramientas a detalle, para eso esta el especialista, usted necesita entender como funciona el entorno de su empresa y cuidar que se realice una planificación amplia donde se tomen en cuenta los procesos a colocar bajo la seguridad del servidor. Tener una idea como la anteriormente expuesta de la creación de estructura y grupos para organizar y no crear permisos de forma desorganizada a cada persona por separado haciendo su posterior administración un infierno.

Nadie puede recordar que configuro en cada usuario por separado, pero una seguridad creada por estructuras y documentada puede ser auditada con mayor facilidad permitiendo encontrar errores de permiso en un futuro y minimizando el error humano. Recuerde en una emergencia es más fácil afectar los usuarios por grupos, bien sea para cerrar un acceso o abrirlo, no debe verse como un castigo a los usuarios, pero tomemos como ejemplo los ataques recientes a organizaciones donde los usuarios afectados encriptaban la información de las carpetas donde tienen acceso, si usted sabe que esto lo puede afectar y tiene una estructura creada puede simplemente quitarle acceso a los grupos con acceso de escritura y modificación ayudando a una atención de emergencia. Diferente al caos que se generaría en caso de ir usuario por usuario.

Por eso, repito y recalco, el tiempo invertido en planificar las estructuras y seguridad a diferencia de lo que se puede pensar no es tiempo perdido. Finalmente es el resguardo de la información en sus servidores lo que se busca.

Contenido de calidad 😄

Votado por el trail Team-México @team-mexico

Gracias por el apoyo

Muy interesante!!! Saludos

Saludos, y gracias por el apoyo