Crypto Academy / Temporada 3/ Semana 8 / Profesor: @stream4u || Curso avanzado: Vamos a abrir CryptoGraphy || By @marlut

Llegamos a la última semana de Steemit Crypto Academy en la Temporada 3. Antes de comenzar, felicitaciones y agradecimientos a los profesores por este proyecto de @steemitblog en su constante esfuerzo por enseñarnos.

En esta ocasión el profesor @stream4u nos trae un tema muy interesante en el que veremos desde el interior cómo funciona la Criptografía en las plataformas Blockchain. Si quieres participar en esta dinámica, aquí te comparto el link de la lectura de esta semana Advanced course: Let's Open The CryptoGraphy.

¡Comencemos!

Explique la Criptografía Blockchain

Si algo he podido aprender de este nuevo mundo digital en el último año es cada gran sistema o plataforma se conforma de diferentes elementos que la mantienen en funcionamiento y le asignan diferentes características.

Tal es el caso de la tecnología blockchain y la criptografía las cuales trabajan en conjunto para mantener una red no solo eficaz sino también segura contra cualquier tipo de ataques informáticos al que esta pueda quedar vulnerable. Pero expliquemos un poco más a fondo la Blockchain CryptoGraphy.

Ya sea que pertenezcamos a la comunidad de una Blockchain o lo hayamos leído en las noticias, el término Blockchain se ha vuelto muy popular en las redes por estar logrando un alcance increíble mediante la ejecución de muchos proyectos.

Y es que una Blockchain o cadena de bloques en español, se encarga de almacenar mediante un registro todas las posibles transacciones de los usuarios que ingresen a esta plataforma, resguardando cada una en bloques que forman una cadena infinita de ellos, por esto es llamada Cadena de Bloques.

Este proceso se mantiene gracias a la distribución de información entre diferentes nodos, gracias a los algoritmos de consenso con los que estas se respaldan. Un Blockchain entonces maneja una gran cantidad de información, pero ¿Dónde queda la seguridad?

Es en este punto donde se hace relevante la Criptografía, un método que se ha utilizado y adaptado en diferentes contextos para ocultar mensajes. Y no precisamente ocultando la existencia del mensaje sino su significado, de esta manera con la criptografía es posible exponer al público cualquier información de forma cifrada u oculta y solamente las personas que envíen y reciban el mensaje serán capaces de conocer su significado. Dejando a los demás en incógnita.

Esta técnica fue adaptada a los diferentes algoritmos informáticos que hoy en día dominan el mundo digital. Logrando entonces brindarle a cualquier sistema o plataforma el anonimato y seguridad en cuanto a los datos que se procesen. Esta es la responsable de generar códigos tanto públicos y privados que permitirán realizar transacciones sin ningún tipo de riesgo.

Entonces ¿cómo se fusionan estos dos conceptos? La tecnología blockchain no se escapa de este aspecto, pues integra en ella la criptografía con la finalidad de que los usuarios de la Blockchain puedan realizar cualquier operación de forma segura, gracias a que los datos importantes se encuentran cifrados mediante una serie de códigos que solo podrán decodificar el receptor y emisor de dicha transacción.

Por lo que si queremos enviar una información o transacción a otro usuario, lo que debemos hacer como emisores (quienes envían el mensaje) es transformar la información mediante el cifrado en una serie de códigos, también llamada clave pública. Esta estará a la vista de todos en la plataforma, pero no podrán entenderla.

Solo el receptor (y emisor) de ese mensaje podrá descifrar este mensaje o transacción mediante una clave privada, la cual le dará acceso a los datos reales que nosotros como emisores le enviamos. Por esta razón la Criptografía Blockchain tiene tanto pensó en la tecnología descentralizada, puesto que ofrece un sistema de seguridad confiable para poder operar en ellas, sin dejar de lado su transparencia y eficacia.

Es increíble como la era tecnológica ha evolucionado tanto para adaptar técnicas que fueron utilizadas en la segunda guerra mundial para descifrar y encriptar mensajes en un ambiente hostil. Gracias a la Criptografía Blockchain muchos consensos y algoritmos han sido desarrollados para enfrentar en la actualidad un ambiente hostil más digital que físico.

- Algunas Plataformas Blockchain

Existen en la actualidad varias Blockchain con una gran trayectoria y muy conocidas, al igual que existen algunas que apenas están comenzando a desarrollarse. Desde mi experiencia e investigación estas son algunas de ellas:

Todos hemos escuchado de Binance, me atrevería a decir que es una de las primeras plataformas de Criptografía Blockchain que muchos nos hemos encontrado en nuestras investigaciones iniciales, en anuncios publicitarios, en redes sociales o por ser mismos usuarios de esta.

Esta forma parte de las plataformas que contienen un nivel alto de seguridad y eficacia en las transacciones que realizan los usuarios a nivel mundial, no solo mediante criptomonedas, ya que cuenta con la opción de intercambiar otros activos al igual que monedas fiat.

Otras de ellas es conocida como CoinBase la cual es ofrece intercambios de criptomonedas en cualquier momento del día al igual que Binance. Es uno de los sitios web más solicitados al momento de obtener información y realizar acciones de compra – venta de un criptoactivo de manera sencilla y rápida.

Por otro lado, Kriptomat es una de la plataformas con Criptografía Blockchain que permite resguardar nuestro activos digitales de forma segura, al igual que intercambiar nuestras criptomonedas de manera segura y legal. Permitiendo exchanges e inversiones tanto en moneda fiat como criptomonedas.

Por último pero no menos importante, se encuentra Kaken una plataforma muy sonada por muchos usuarios del mundo descentralizado y elegida por estos por sus bajas comisiones al realizar una transacción y por las distintas opciones de trading que ofrece a muchos usuarios, entre ellas Dark pools o Margin Trading.

Explique la Criptografía de Clave Pública.

Pero para entender un poco mejor este concepto, tengamos en cuenta que cualquier criptomoneda que se encuentre en nuestra Wallet o billetera digital se encuentran seguras y resguardas gracias a la criptografía blockchain que explicamos anteriormente, por lo que se encuentran totalmente codificadas o cifradas.

Ahora ¿Qué sucede cuando queremos movilizar estas criptomonedas a otro lugar? Necesitamos contar con dos elementos muy importantes: La clave pública y privada para poder realizar cualquier transacción de forma segura. Empleando la primera de ellas para codificar la información y la segunda para poder decodificarla.

Anteriormente menciones el término de “Clave Publica” como parte de la criptografía, y es que este elemento en particular se genera a partir de este método, siendo una serie de caracteres alfanuméricos que se encuentra asociada con una segunda clave (clave privada).

Esta Clave pública es similar a nuestro número de cuenta en el banco, la cual podemos hacer pública sin ningún riesgo a que otra persona acceda a nuestros fondos por estar cifrada. De esta manera si un usuario desea enviarnos o nosotros vamos a recibir algún pago mediante una transacción, esta clave será un requisito indispensable para este proceso.

Esta es generada mediante la criptografía de tipo asimétrica la cual se encarga de generar comunicaciones seguras entre un usuario emisor y un usuario receptor, de esta manera se crean dos contraseñas que se encuentran asociadas a través de cálculos matemáticos, reduciendo de esta forma cualquier acceso de un tercero a nuestros fondos.

Esta clave pública es generada a partir de la clave privada, sin embargo no hay ningún riesgo en compartir esta clave con otras personas, puesto que el sistema está pensado para que la clave privada no pueda ser deducida o rastreada a partir de la clave pública.

Es uno de los elementos que componen y hacen posible las frecuentes transacciones entre usuarios, ya que sin ella el proceso de enviar y recibir mensajes sería un punto muy vulnerable de la plataforma.

Explique la Criptografía de Clave Privada

Como mencione anteriormente, tanto la clave pública y privada se encuentran matemáticamente enlazadas gracias a la criptografía asimétrica. La clave privada es el punto de partida para generar la clave pública.

Si tenemos algunas criptomonedas en nuestra Wallet, la primera defensa sé que generara es la clave privada, esta es similar a la contraseña que ingresamos en nuestro banco para poder acceder a nuestro dinero.

Como su nombre lo menciona es una clave “privada”, únicamente nosotros podemos conocerla, por esto muchas plataformas blockchain hacen énfasis en resguardad muy bien nuestras claves privadas.

Esta clave privada será la herramienta en forma de texto que nos permitirá descifrar o decodificar cualquier mensaje o transacción que nos hayan enviado mediante nuestra clave pública.

La manera en que funciona es relativamente simple, pero por ello no deja de ser segura. Se conforma de un numero al azar, el cual es ingresado al algoritmo de criptografía, alguno de estos algoritmos son conocidos como: secp256k1 / secp256r1.

Luego del anterior proceso, se genera lo que llamamos clave privada y a partir de ella el mismo sistema de criptografía puede crear la clave pública que mencionamos anteriormente. Y de esta forma ya podremos enviar y recibir cualquier transacción de forma segura.

Gracias a este sistema de criptografía existe una cantidad enorme de posibilidades al momento de crear una clave privada y las posibles vinculaciones con la clave pública. Por esto es un sistema tan seguro, ya que cualquier atacante de la red, tardaría una eternidad en descifrar una clave privada a partir de una clave pública.

Explique la Criptografía de Firmas Digitales

Lo primero que imaginamos al leer “Firmas Digitales” es tratar de escribir sobre nuestra pc. Y aunque sea un ejemplo un poco extraño, el significado de este elemento no va muy alejado de la realidad que supone firmar un documento de texto.

Este concepto se origina hace unos cuantos años atrás, aproximadamente en los años 70 en donde la tecnología comenzaba a tomar una relevancia importante para el futuro.

Esta firma digital es un elemento que se traslada del mundo real a la criptografía, puesto que mediante ella es posible confirmar si un conjunto de datos o información es realmente auténtico.

Podríamos visualizarlo como una especie de código que se encuentra asociado a un documento digital en particular. Este código al ser creado, se manifiesta como la prueba y confirmación de que los datos no han sido alterados por un tercero.

Este proceso depende del Hashing y de la Criptografía que genera la Clave Pública.

En esta temporada hemos tenido oportunidad de aprender sobre el proceso interno del Hashing, el cual permite compactar cualquier cantidad de información o datos en un código alfanumérico que suele tener una longitud fija. Generando así un hash de salida (output) que será especifico de ese mensaje.

Como sabemos cualquier cambio en la entrada de datos, generara un hash completamente diferente, por lo que este elemento criptográfico es muy importante a la hora de validar cualquier transacción o documento digital.

La clave pública, como mencione anteriormente, tiene la función de codificar un mensaje en específico. Sin embargo también es empleada en el proceso de firmas digitales.

Esto ocurre de la siguiente manera:

Como primer paso ya entendimos que el mensaje que queremos enviar debe pasar por el proceso de Hashing y así poder tener un código o valor hash de los datos encriptados que facilitara las transacción o envío de mensaje.

Luego nosotros como emisores del mensaje deberemos firmar este mensaje. Y lo hacemos utilizando una clave privada. De esta forma la persona que va a recibir nuestro mensaje o receptor podrá comprobar que este no fue alterado utilizando la clave pública que nosotros le proporcionamos.

¿Qué pasaría si no se incluye la clave privada al crear la firma digital? Pues el receptor no tendrá ninguna forma de verificar la autenticidad del mensaje que le enviamos, por lo que cualquier clave pública que le proporcionemos quedaría inútil ante este mensaje. Recordemos que amabas claves se encuentran vinculadas, tanto la privad como la pública. Y que esta última es generada a partir de la primera.

Si un receptor recibe un mensaje y puede descifrarlo con la clave pública que le proporciono el emisor, entonces sabrá con seguridad que este mensaje fue generado de forma real por el emisor, ya que este es el único que posee la clave privada que se vincula con esa clave pública.

La firma digital entonces se asemeja a una huella digital, única en cada documento o mensaje enviado. Por esto también es muy importante mantener nuestras claves privadas muy bien protegidas, puesto que cualquier atacante de la red al tener nuestras claves privadas puede emitir firmas digitales haciéndose pasar por nosotros y ocasionándonos muchos problemas.

¿Qué es Singing Of Transaction / Message?

Digamos que este elemento es aquel que le asigna la prueba real y que confirma la generación de una firma digital, comprobando que solo nosotros como emisores generamos esta huella digital que explique anteriormente.

Una firma de transacciones se genera gracias a que la clave privada y pública se encuentran ancladas una a la otra. Tal vez este aspecto es un poco repetitivo en el post, sin embargo es vital comprender que gracias a esta vinculación muchos procesos en la blockchain son posibles

En el momento en que una transacción es firmada mediante criptografía, es necesario hacerlo desde una función criptográfica llamada sign la cual tendrá como par a la clave privada. Es por ello que ante mencionaba la importancia de incluir la clave privada en la creación de la firma digital.

De esta forma se generara la firma digital que finalmente se vinculara con la transacción o mensaje que se va a enviar a un receptor, asignándole a ese mensaje una identificación irrepetible y codificada para no exponer la clave privada con que se vinculó a otros.

Ahora, si se quiere comprobar que un mensaje o transacción fue realmente firmada por el emisor que realmente custodia la clave privada, se puede utilizar otra función diferente. Y esta en llamada Verify en sus siglas en ingles.

Esta lo que hace es tomar dos elementos, la transacción en sí y la firma digital que esta contiene. Teniendo como resultado la clave pública y posterior dirección. Este proceso se confirmara solo si la dirección que resulta de la función Verify es la misma del emisor del mensaje.

De esta forma, podremos comprobar en plataformas como Ethereum que las transacciones son auténticas y provienen de la fuente que tiene la clave privada de ese mensaje.

Explique qué es la criptografía simétrica y asimétrica

Anteriormente en el post, hice algunas menciones sobre la criptografía asimétrica que interviene en el proceso de generar las claves públicas y privadas que conocemos. Profundicemos en los conceptos de estas dos contrapartes un poco más.

- Criptografía de Clave Simétrica

Este es un sistema de cifrado el cual aplica el método de solo emplear un contraseña o clave al momento de codificar o decodificar un mensaje / transacción. Es decir, que esta única clave, ser la que nos permitirá ocultar y descubrir cualquier mensaje que enviemos o recibamos.

Este tipo de criptografía es famosa y llamada criptografía de una sola contraseña, ya que utiliza por igual una misma clave. En este proceso tanto el emisor de la transacción o mensaje y el receptor del mismos deben comunicarse y conocer la clave que se empelara ante de ejecutar cualquier mensaje u operación.

Como podemos ver, todo el peso de la seguridad del mensaje se le atribuye a esa única clave. Por lo que entonces la clave debe ser sumamente secreta y confidencial para que le sea imposible a otra persona saber cuál es.

Este es un método que tiene varios puntos débiles, el más importante de ellos es que mientras el emisor y receptor se comunican cual será esta clave secreta, esta misma comunicación puede ser interrumpida por otra persona. De esta forma seria muy fácil para algún ladrón digital acceder a la transacción o fondos que queramos proteger si posee la única clave que le da seguridad al sistema.

Viéndolo en términos que ya venimos hablando en el post, este método pierde gran parte de su confiabilidad puesto que deja en riesgo no solo la clave pública, sino lo que sería también la clave privada.

- Criptografía de Clave Asimétrica

Este método de cifrado por el contrario, se encarga de generar dos clave con funciones diferentes para proteger nuestro mensaje, transacción o fondos de criptomonedas.

Una de estas claves la pública y la otra es la privada, las cuales fueron descritas anteriormente. Cada una de ellas tiene la función de codificar y decodificar un mensaje por separado, sin embargo gracia a cálculos matemáticos estas se mantienen vinculadas, lo que le asigna una defensa y seguridad al momento de ser usadas en cualquier operación.

Este método es mucho más confiable que el anterior puesto que al no depender de una sola clave, se puede exponer ante cualquier persona la clave pública que permite enviar mensajes cifrados y resguardar la clave privada que nos permitirá decodificar cualquier mensaje para poder entender su significado.

Las criptomonedas las conocemos hoy en día tal como son gracias a la criptografía asimétrica, la cual es más utilizada en las plataformas Blockchain para realizar operaciones entre usuarios.

Cómo funciona Blockchain Wallets CryptoGraphy y explica los tipos disponibles de Crypto Wallets

Si estamos inmersos en este mundo, sabemos lo necesario que es contar con una Wallet para resguardar nuestros fondos y criptoactivos. Tras ellas subyace una tecnología que mantiene este almacenamiento y resguardo.

La criptografía de una Wallet Blockchain permite que podamos gestionar y mantener un control adecuado y que se ajuste a nuestras preferencias cuando se trata de criptomonedas.

En el mundo real solemos usar nuestras billeteras o cuenta de banco para depositar nuestros fondos, en el mundo digital las Wallet emplean funciones criptográficas vinculadas a la blockchain para poder asumir estas antiguas funciones.

Tenemos que entender, que no solo custodian cualquier criptomoneda que dispongamos. Este método de cifrado también se encarga de proteger nuestras claves, tanto pública como privada, no serviría de mucho cualquier sistema si otros pudieran conocer nuestras claves.

Este mismo cifrado que opera en nuestras Blockchain Wallets resguarda nuestra verdadera identidad, es decir que podemos elegir un nombre de usuario completamente diferente al que aparece en nuestra cedula de identidad. Por esta razón muchos realizan sus transacciones de forma anónima mediante estas plataformas.

Al momento de realizar una operación, el sistema trata de emular un poco el proceso de ir al banco pero sin tantas complicaciones y protocolos. En la criptografía de una Blockchain Wallet contamos con una dirección, que vendría siendo nuestra clave pública, con la que podremos recibir cualquier transacción o criptomonedas que nos envíen.

Esta clave pública consta de una serie de números y letras que podrá ser compartida con otras personas, ya que recordemos que en ella se encuentras nuestro datos, pero cifrados y ocultos para cualquier que no tenga la clave privada.

Es importante destacar que en la mayoría de las Wallet, la criptografía está pensada como un sistema de seguridad por lo que si extraviamos por algún motivos nuestras claves, podríamos también perder el acceso a nuestra Wallet y los fondos que hay en ella.

No por nada muchas plataformas como Steemit hace muchísima relevancia al registrarnos una cuenta que las reglas más importantes son no perder nuestras claves.

Recordemos también, que al ser un Blockchain Wallett la criptografía no permite devoluciones de cuentas si perdemos nuestras claves, por lo que somos totalmente responsables de ellas. Unas de las características que aprendemos sobre el mundo descentralizado del que forman parte muchas Wallets.

La clave privada de nuestra Wallet también es muy importante, puesto que con ella podremos verificar transacciones y como propietarios de ella moer cualquier cantidad de activos que dispongamos en ella. La criptografía de la blockchain Wallet nos pide como requisito el poseer y resguardar estas dos claves para poder realizar cualquier acción.

Ahora conozcamos algunas Wallets existentes en el mundo digital:

- Web Wallets / Online

Esta por lo general se encuentras asociadas a empresas o instituciones que se encargan de gestionar la seguridad de los criptoactivos. Podemos crear un registro en ellas usando nuestros datos y así podremos obtener acceso a ella en cualquier parte del mundo en que nos encontremos. Al trabajar vinculada a un ente, es posible con este tipo de walltes se pueda recuperar nuestras claves si ocurre algún problema con nuestra memoria.

- Wallets de Teléfonos

Si hay algo que no puede hacer un teléfono inteligente en la actualidad es respirar por nosotros (algo que puede cambie en un futuro distopico de ciencia ficción) por lo demás nuestra vida cotidiana depende en gran medida de estos dispositivos. Por lo que claro que existen Wallets adaptadas nuestros amigos electrónicos. Con ellas podemos incluso sincronizar nuestra Wallet de PC con la del Teléfono. Y lo mejor es que podemos accederá ella en cualquier momento e intercambiar de forma rápida nuestras criptomonedas si así lo necesitamos. Tiene de su lado un componente practico que se adapta nuestro día a días.

- Wallet de Computadora / Desktop

Este tipo de Wallets, suele mantener una especie de copia de la blockchain y de esta forma poder acceder a ella de manera más rápido y fácil. Suelen ser software que son programados para ejecutarse como walltes y que guardan la información en nuestro disco duro. Una de las desventajas que tiene este tipo de walltes es que muchas veces consumen mucho espacio en el equipo.

- Hot Wallet

Estas suelen mantener una constante conexión a internet, por lo que se pueden gestionar nuestros criptoactivos desde otros dispositivos sincronizados a ellas. Es cierto que gracias a esto podemos acceder a nuestros fondos en cualquier momento si mantenemos esta conexión, sin embargo se vuelve más vulnerable a los ataques que hay siempre en internet.

- Cold Wallet

Tenemos a las walltes de este tipo que nos brindan la opción resguardar y gestionar nuestro criptoactivos mediante contraseñas creadas de manera independiente a la plataforma blockchain. En esta opción debemos tener extremo cuidado de no perder u olvidar nuestra contraseña puesto que podríamos perder el acceso a nuestra Wallet para siempre.

¿Qué son los árboles de Merkle y cuál es su importancia en blockchain?

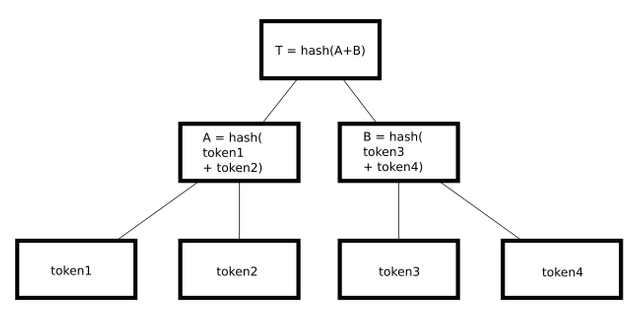

El árbol de Merkle suele ser un método para estructurar información o datos de manera jerárquica utilizando hashes que se generan de cada una de las transacciones en un blockchain.

Este método es conocido por simplificar y facilitar la información en la cadena de bloques, permitiendo emplear un método informático para poder optimizar el proceso de verificación que se lleva a cabo en la red.

También es conocido como “Árbol de Hash” puesto que suele generar un hash único e irrepetible para cada conjunto de datos, recolectándolos y posicionándolos mediante grupos. De esta manera se logra simplificar una gran cantidad de información a través de los hashes.

Una de las particularidades de ese árbol es que trabaja desde una posición invertida, el cual termina en una raíz que posee la cantidad total de hashes que contienen sus hojas y ramas. El hash que resulta de la raíz es generado mediante la integración de todos los demás y este rige por el principio criptográfico en el si un dato o hash previo a la raíz es modificado este resultado final también será diferente.

En este punto radica su importancia para la Blockchain

Puesto que gracias a este sistema los datos que son cifrados en hash se mantienen estables y permanentes, es decir que no pueden ser alterados una vez es generado el hash.

Permitiendo resumir no solo la información que se procesa, sino también disminuir la fuerza de trabajo que emplea la red blockchain para procesar cada bloque de información. Una vez que los datos están compactados en hashes es sumamente fácil para la red y equipos procesar todos los datos, no solo de forma rápida sino también segura.

Esto último también permite que los nodos del sistema reciban la información de forma más rápida, aumentando la distribución de datos sin obstaculizar el tráfico de la red.

El árbol de Merkle es uno de los elementos de los que se vale la blockchain para poder mantener un funcionamientos y gestión de datos más eficaz, podríamos notar que sin este método de organización el procesar las transacciones no solo tardarían un tiempo considerado, sino que los datos se encontrarían mucho más expuestos.

Es por ello que la importancia de este método, radica en fácil procesamiento e integración de datos a la misma red de blockchain.

Dato Curioso: Ralph Merkle fue aquel que coloco en marcha muchos elementos de la criptografía que se mencionan en este post, tal como el Hash, La criptografía de la llave publica y por supuesto el Árbol de Merkle el cual lleva su apellido por nombre.

Práctica + Teoría: Pongamos a prueba nuestros conocimientos

Al día de hoy existen dos tipos de claves, como ya sabemos son las claves privadas y las claves públicas, las primeras se mantienen en secreto, mientras que las públicas se comparten, en este sentido, para dar inicio a este proceso debemos realizar los siguientes pasos:

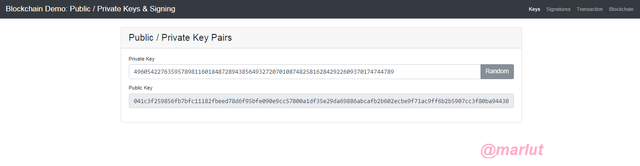

Debemos dar clic en la página demo de Blockchain Demo, seleccionando la opción de “Keys”, de la siguiente manera:

Cuando entremos en la sección “Keys” la plataforma nos va a facilitar dos claves aleatorias, una clave pública y otra clave privada:

-Private Key: 49605422763595789811601848728943856493272070108748258162842922609370174744789

-Random

-Public Key:

041c3f259856fb7bfc11182fbeed78d6f95bfe090e9cc57800a1df35e29da69886abcafb2b602ecbe9f71ac9ff6b2b5907cc3f80ba94430e11bfce543ecad60a88

Si hipotéticamente cambiamos nuestra clave privada el sistema también cambiará la clave pública, ya que ambas claves están vinculadas, además de esto la clave pública del usuario destinatario puede usarse para cifrar los mensajes enviados de los usuarios remitentes.

-Firma:

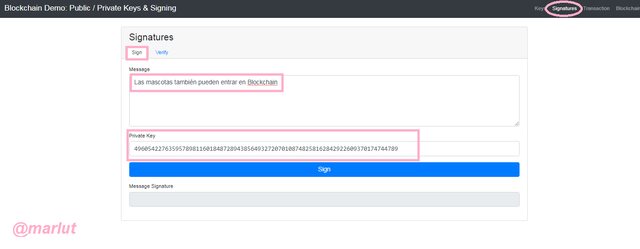

Las firmas son utilizadas en este caso para autenticar las transacciones presentes, con ella podemos Firmar y Verificar.

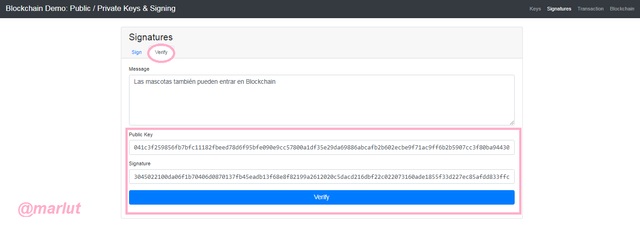

Para firmar un mensaje debemos ubicar la sección de “Signatures”, luego debemos escribir el mensaje que deseemos, en mi caso escribiré “Las mascotas también pueden entrar en Blockchain”:

Posteriormente si le damos clic en “Firmar”, el sistema va a generar de manera automática una firma para este mensaje “Las mascotas también pueden entrar en Blockchain”: ****

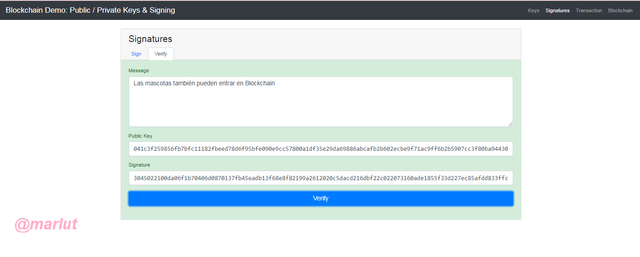

Para verificar un mensaje debemos usar la firma generada del remitente y la clave pública, de esta forma podemos validar nuestra transacción:

Si usted ve un tono de color verde, esto demuestra que el mensaje está verificado.

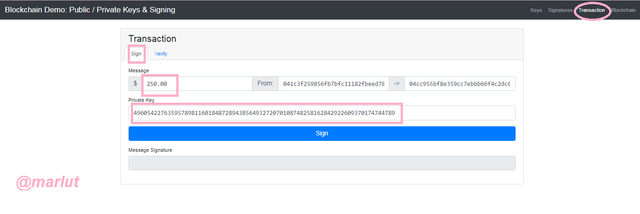

Para realizar las transacciones se debe visitar la sección de “Transacción”, en este caso el usuario remitente tendrá que usar la clave pública del usuario receptor para encriptar la transacción, para este ejemplo como se puede apreciar enviaré la cantidad de 250$:

Cuando el usuario remitente firme la transacción, podemos preceder con la transacción.

Luego se debe verificar la transacción, la firma del remitente tiene que ser compatible con la dirección pública del usuario receptor, si se realiza de forma correcta la operación es válida.

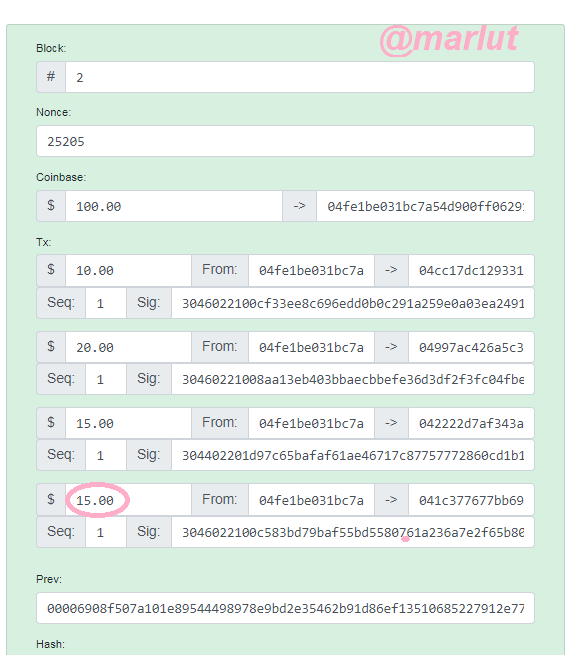

En la pestaña de Blockchain se muestra un registro completo de las transacciones dentro de una cadena de bloques, para este ejemplo hipotético haremos uso del bloque 2:

Ahora bien, si decidimos cambiar el valor de una de esas transacciones, por ejemplo el valor de 15$ lo cambiaremos a 25$ ¿qué pasaría?:

SI cualquier persona intenta cambiar algún valor o dirección en las transacciones, al parecer cambia de color y es detectado el error, es decir este bloque ya no es válido. Sin lugar a dudas la tecnología blockchain reconocerá este error, activando un protocolo de seguridad.

Conclusión

Si te quedaste hasta el final de este post, habrás notado al igual que yo la magnitud de procesos que hay detrás de cada pequeño paso en la Criptografía Blockchain. Cada día esta se van actualizando incorporando nuevos elementos que forman un sistema mucho más eficaz y seguro para los usuarios.

Particularmente, he podido comprobar alguna de las raíces de esta tecnología, sin embargo sabemos que la tecnología sigue avanzando y las plataformas con Criptografía Blockchain aún le queda un gran camino que recorrer en cuanto a equilibrar su funcionalidad con una interfaz más dinámica y amigable con el usuario.

Sin embargo, cuando se trata de defensas y sistemas de seguridad la criptografía asimétrica que utilizan muchas blockchain se lleva el puesto número uno, ya que gracias a ella pudimos comprobar de qué manera nuestros datos pueden quedar totalmente protegidos con la intervención de la clave pública y privada. Algo mucho más confiable que la participación de un tercero que pueda meter sus narices en nuestra Wallet o transacciones sin nuestra autorización.

Incluyendo las ventajas que añaden métodos como el Árbol de Merkel, el cual permite compactar una enorme cantidad de información en la cadena de bloques, organizándolas y resumiéndola de una manera increíblemente sencilla y práctica. El que las transacciones y su verificación ocurran de forma rápida y segura es gracias a este modelo que continuamente permite la actualización de la información mediante los nodos. Un elemento imprescindible dentro de la criptografía blockchain.

Así como estos componentes criptográficos suman sus esfuerzos para construir las plataformas blockchain como la conocemos, existen muchísimos más que aún estamos por descubrir o incluso que los desarrolladores se encuentran actualizando. Sin duda es todo un mundo criptográfico el que podemos descubrir al destapar una Blockchain.

Fue un placer el disfrutar de todos las clases en la que pude participar esta Temporada 3, espero con gran emoción la temporada 4 de este proyecto que nos nutre en aprendizaje de este mundo digital.

Profesor: @stream4u

Las capturas de pantalla fueron tomadas por mí: @marlut