Steemit Crypto Academy, Season 3: Week 2 || Tarea para el Profesor @pelon53: Hash y Criptografía de @lucascenteno

Hola a todos mis amigos de steemit, y saludos a nuestro gran profesor @pelon53 quien semanalmente nos esta apoyando con los contenidos ofrecidos de sus clases, donde cada día podemos adquirir mas conocimientos del mundo de las criptomonedas, aqui les dejo mi clase saludos y Bendiciones!

creado por: @lucascenteno en: power point

1.- Explique ¿Qué significa la resistencia a la colisión? Y ¿Qué significa resistencia a la preimagen?

Primero vamos definir qué quiere decir una colisión. Una colisión es cuando ocurre que dos valores de entrada totalmente diferentes generan el mismo resumen. Por lo tanto, una función hash debe ser resistente a la colisión. El mismo Hash siempre presentara el mismo resultado de los datos, es decir, funciones deterministas, pero al realizar alguna modificación de la información, por mínima que sea, generara como resultado un hash totalmente distinto.

Resistencia a la colisión:

Se podría decir que teóricamente que no todas las funciones hash son resistentes a colisión. Aunque en la práctica se puede evidenciar diferenciar existentes entre dos tipos de funciones hash en relación a la colisión. Una de ellas son las Funciones hash NO resistentes a colisión: Estas funciones quedaron obsoletas a través de los años, debido a la evolución tecnológica. En sus inicios fueron funciones seguras, pero han perdido su seguridad en la actualidad. Es por esto que los investigadores y hackers de todo el mundo han intentado crear colisiones con éxito para aquellas funciones hash. La otra son las Funciones hash resistentes a colisión: Estas funciones son aquellas funciones hash donde los hackers e investigadores de todo el mundo han tratado de manera implacable diseñar colisiones sin éxito alguno, es por ello que estas funciones hash se consideran seguras. En pocas palabras, la resistencia a la colisión se podría definir como la propiedad HASH en la que dos entradas de datos que son diferentes no pueden tener la misma salida.

Resistencia a la preimagen:

Esto es cuando ocurre un ataque de preimagen a las funciones hash criptográficas e intenta encontrar un mensaje que tenga un valor hash específico. Una función hash criptográfica debe resistir los ataques a su preimagen, siendo uno de los componentes básicos de un hash casi muy complicados de revertir, por lo tanto se considera computacionalmente imposible localizar los datos atribuidos del elemento que se ha enviado. Podemos considerar que hay dos tipos de resistencia a la preimagen: una para todas las salidas preespecificadas donde es computacionalmente inviable encontrar cualquier entrada que tenga un valor hash en esa salida. Ejemplo, si tenemos “y” resultara difícil encontrar una “x”, siendo h (x) = y. Y por otro lado tenemos la resistencia de la segunda preimagen donde es computacionalmente inviable encontrar una segunda entrada que con la misma salida que la de una entrada especificada. Ejemplo, si tenemos “x” resultara difícil encontrar una segunda preimagen “ x′ ” ≠ x tal que h (x) = h ( x ′).

2.- Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción. Se requiere capture de pantalla para su comprobación.

Procedemos a verificar el hast del último bloque y el hash de la última transacción de Tronscan en su página principal https://tronscan.org/

Ya en la página principal de Tronscan hacemos click donde dice "bloques". A la derecha dice "ver más", allí muestra más detalles.

Ahora avanzamos al siguiente paso, y pulsamos en el último bloque para verificar el hash. Mi bloque es 31740956.

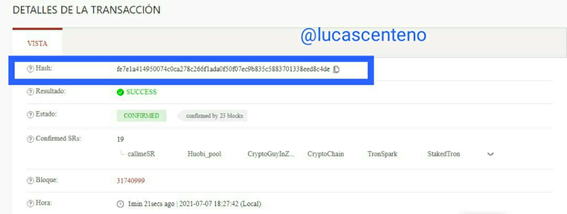

Para verificar el hash de la última transacción, nos redirigimos a la pagina principal donde aparecen las ultimas transacciones y el tiempo en que se realizó.

En este paso pulsamos en la transacción para observar los detalles del hash, como podemos observar en cuadro azul.

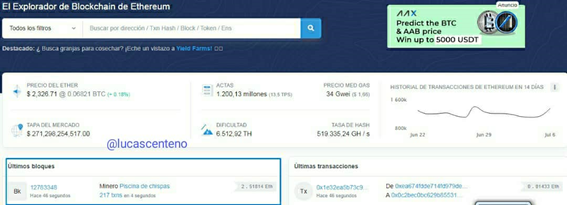

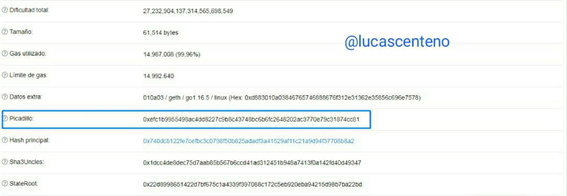

Para verificar el hast del último bloque y el hash de la última transacción de Etherscan procedemos a ingresar en su página principal https://etherscan.io/

Etherscan:

Estando en la página principal de Etherscan nos dirigimos a donde dice "últimos bloques", allí lo resalte con un cuadro azul, pulsamos el último bloque para obtener más detalles.

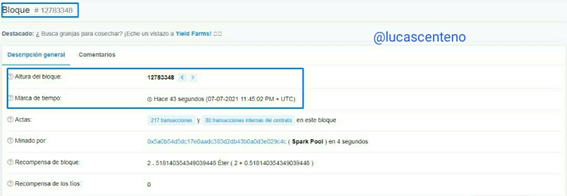

Ahora verificamos nuestro hash. Observamos el tiempo y el bloque.

Bajamos para ubicar el hash del último bloque en Etherscan.

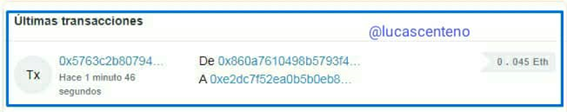

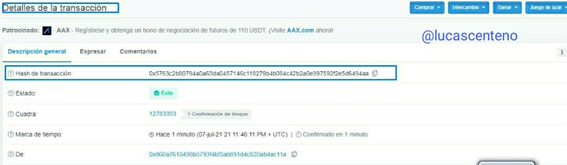

Para verificar el hash de la última transacción nos redirigimos a la página principal para ver las transacciones.

Después que hacemos click en la última transacción podremos observar más detalles y el hash de ella.

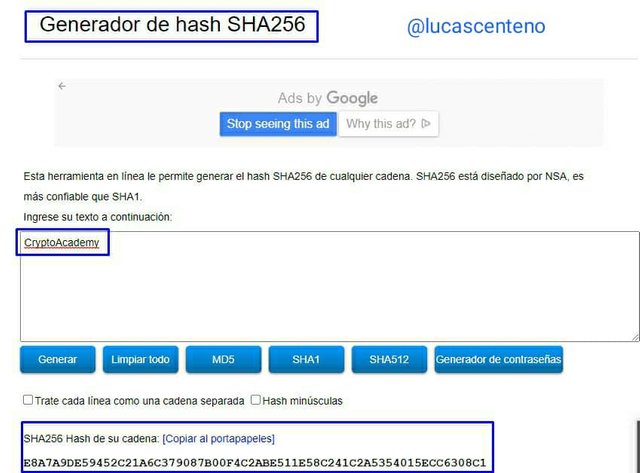

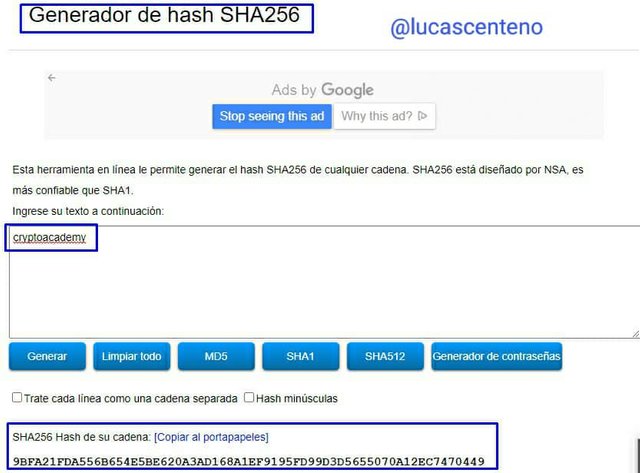

Genere el hash usando SHA-256, de la palabra CryptoAcademy y de cryptoacademy. Se requiere capture de pantalla. ¿Observa alguna diferencia entre ambas palabras? Explique:

Para generar el hash usando SHA256, lo hare desde la pagina:

https://passwordsgenerator.net/sha256-hash-generator/

Ya dentro de la página del generador colocare la palabra "CryptoAcademy", el cual automáticamente generara mi hash, siendo el siguiente: E8A7A9DE59452C21A6C379087B00F4C2ABE511E58C241C2A5354015ECC6308C1

Ahora procederé a escribir la misma palabra pero con las iniciales en minúscula

Para esta palabra obtuve el siguiente hash:

9BFA21FDA556B654E5BE620A3AD168A1EF9195FD99D3D5655070A12EC7470449

¿Observa alguna diferencia entre ambas palabras? Explique.

Podemos observar la diferencia de las iniciales en mayúscula en el primer hash y las iniciales en minúsculas en el segundo hash. Esas minimas diferencias que observamos la palabra "CryptoAcademy" generaron en la función hash SHA256 un hash de 64 caracteres alfanuméricos totalmente diferente al de la palabra "cryptoacademy", debido a que hubo una minima modificación en ambas palabras. Cabe destacar que por muy pequeño que sea el cambio, aunque sea un solo carácter a la palabra, como observamos con las letras en minúsculas, el hash será totalmente diferente con la misma cantidad de caracteres alfanuméricos. El resultado de caracteres siempre será 64, siendo como una huella digital en la función hash y de manera irreversible y único.

4.- En sus propias palabras explique la diferencia entre el hash y la criptografía.

Básicamente la diferencia entre el hash y la criptografía se representa en que hash aplica funciones criptográficas con una cadena de caracteres que se utilizan para producir la salida de una longitud fija, que podría variar de una forma significativa dependiendo del texto base. Mientras que la criptografía se encarga de convertir los datos en una serie de caracteres que no pueden ser leídos, sin ninguna longitud establecida y garantizar que una información esté encriptada con mucha seguridad mediante el uso de ciertos códigos que solo pueden ser revelados por receptores confirmados.

Diferencia entre hash y cifrado:

Base:

El hashing convierte los datos en un resumen del mensaje o hash, es decir, un número generado a partir de una cadena de texto. El cifrado utiliza algoritmos de cifrado y una que permite convertir el mensaje a un formato irreconocible.

Uso de llaves:

Hashing no utiliza ninguna clave. El cifrado utiliza claves.

Objetivo:

Hashing tiene como objetivo es verificar los datos. El cifrado tiene como objetivo transmitir los datos de forma segura.

Uso:

El hash se utiliza para enviar contraseñas, archivos y para buscar. El cifrado se utiliza para transferir información comercial confidencial.

Reversibilidad:

La salida del hashing no puede revertirse al mensaje original. El mensaje cifrado puede ser transformado en el mensaje original a través del uso de algoritmos de descifrado y la clave correspondiente.

Funciones y algoritmos usados:

Hash utiliza funciones MD5, SHA1 y SHA-256. Cifrado utiliza dos funciones, algoritmos de cifrado simétrico C4, AES, DES, 3DES. Y el algoritmo RSA de cifrado asimétrico.

Conclusión:

Como conclusión puedo decir que en el uso de blockchain y criptomonedas es muy importante conocer las diferencias y aplicaciones que pose la criptografía y el hash, ya que ambas son muy importantes para codificar datos que mantienen mayor seguridad y sin la necesidad de revelar información importante del usuario.

Gracias

CC:

@pelon53