Steemit Crypto Academy, Season 3: Week 2 || Hash y Criptografía by @isgledysduarte.

El hash consiste en generar a partir de una entrada de datos, una serie alfanumérica de una longitud fija mediante la aplicación de un algoritmo matemático.

Los hash van a generar de una entrada la misma salida, es decir que el hash de lentes siempre dará el mismo resultado, siempre que no se modifique la escritura de la entrada.

El hash criptográfico utiliza funciones unidireccionales, lo que significa que de una entrada se genera una salida, pero a partir de la salida difícilmente se genera la entrada.

Revertir una hash criptográfica requiere de muchos cálculos computacionales, el intento de adivinar entradas que generen la salida requerida.

Pero existe el caso que distintas entradas generen una misma salida, lo que ocasionaría una colisión.

Entonces se deben cumplir tres propiedades en el hash criptográfico para ser consideradas seguras.

- Resistencia a la colisión

- Resistencia a preimagen

- Resistencia a segunda preimagen

Resistencia a la Colisión

Se dice que una hash criptográfica es resistente a la colisión, cuando dos entradas distintas generan un mismo hash como salida.

Aunque las posibilidad de que ocurra siempre están presentes debido a la diferencia entre la cantidad infinita de entradas y la cantidad finita de salidas.

Entonces entre menor probabilidad de ocurrencia de encontrar una colisión, es resistente, estas probabilidades deben estimarse en años de cálculos para poder encontrar una colisión.

Ejemplo: el SHA-2, SHA-3 y SHA-256.

Resistencia a Preimagen

Preimagen hace referencia al conjunto posible de entradas.

Entonces una hash criptográfica con resistencia a preimagen hacer referencia a la imposibilidad de encontrar la entrada que generó una determinada salida.

No debe ser reversible, es decir, no debe permitir que a partir de una salida se pueda encontrar la entrada que la generó.

Resistencia a segunda preimagen

Esta hace referencia a la probabilidad de encontrar dos entradas que generen la misma salida, es decir encontrar una colisión.

Este ocurre cuando se utilizan distintas entradas hasta encontrar una entrada que genere una salida de una entrada ya conocida.

Por lo que en teoría un hash criptográfico resistente a las colisiones, es resistente al ataque a segunda preimagen, pero sin embargo existe la posibilidad que ocurra, debido que se buscaría una sola entrada desde una sola salida.

Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción.

Tronscan

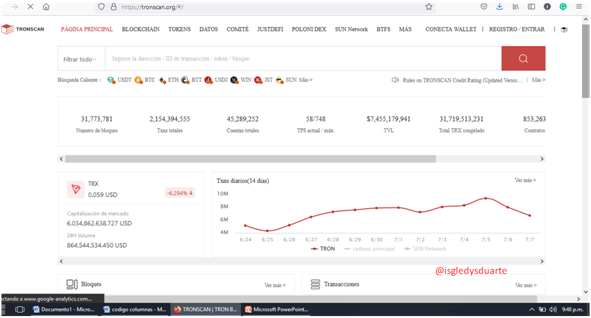

Captura de Pantalla 09:48 pm hora Venezuela Tronscan

Para realizar la verificación del hash de un bloque o transacción en Tronscan ingresaremos a su página principal.

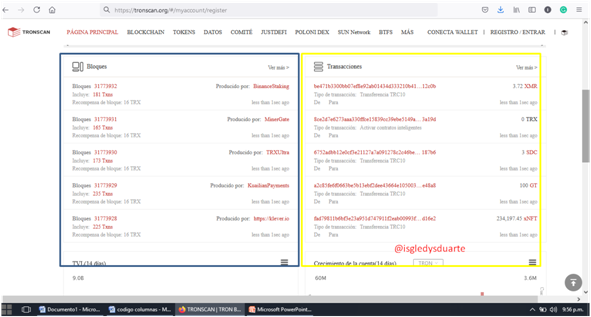

Captura de Pantalla 09:48 pm hora Venezuela Tronscan

En la parte inferior de la página podremos visualizar dos recuadros con las opciones Bloques y Transacciones donde se registran los detalles del bloque y transacciones realizadas.

Vamos a explorar primero Bloques Haciendo clic en la opción a su lado que dice ver más

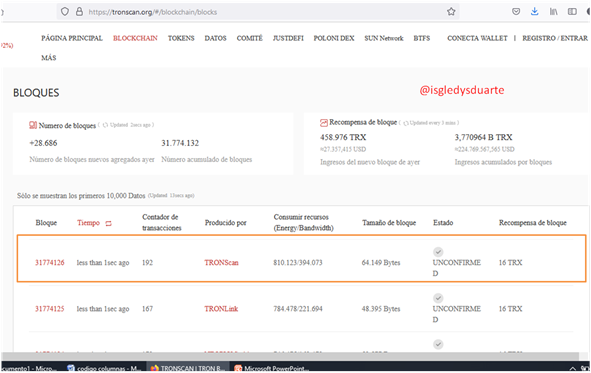

Captura de Pantalla 10:06 pm hora Venezuela Tronscan

Al ingresar se mostrarán el total de los bloques creados junto con las recompensas obtenidas, seguido de los detalles de cada uno de ellos.

Haremos clic en alguno de ellos.

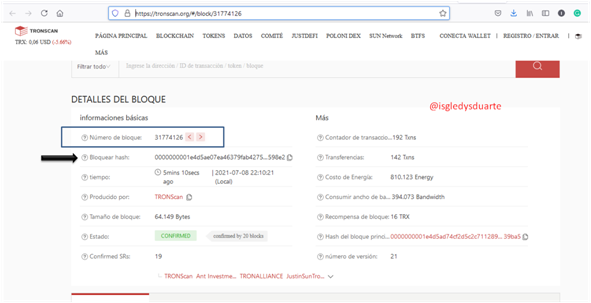

Captura de Pantalla 10:15 pm hora Venezuela Tronscan

Encontraremos en esta página detalles del bloque, justo debajo del ID del bloque, se encuentra el hash que en este caso es: **0000000001e4d5ae07ea46379fab427506cd3292ec3221da88a2292143a598e2

**.

Para conocer el hash de esa transacción nos desplazamos abajo en la página y encontraremos las transacciones realizadas.

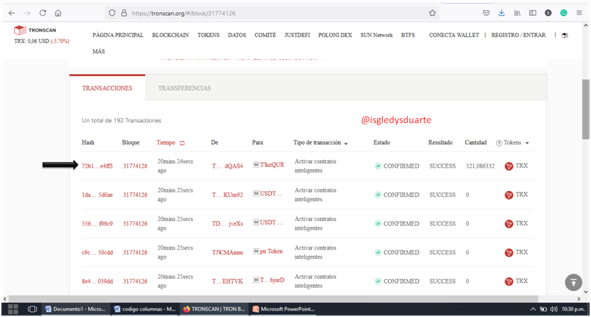

Captura de Pantalla 10:30 pm hora Venezuela Tronscan

La última transacción se encuentra de primero en la tabla, para conocer los detalles hacemos clic sobre ella.

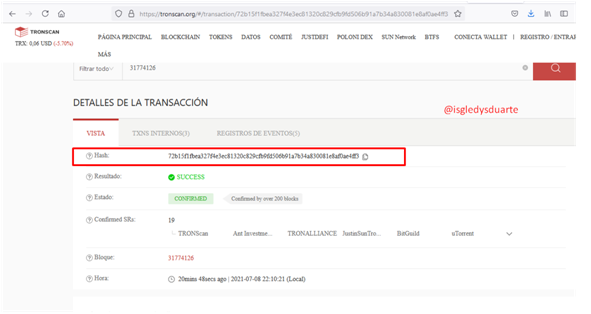

Captura de Pantalla 10:31 pm hora Venezuela Tronscan

Allí se muestran los detalles de la transacción del bloque, y su hash es : 72b15f1fbea327f4e3ec81320c829cfb9fd506b91a7b34a830081e8af0ae4ff3

Etherscan

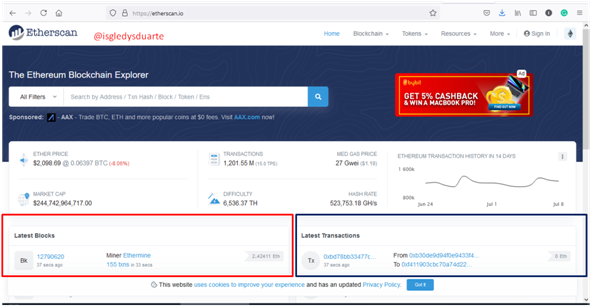

Captura de Pantalla 10:46 pm hora Venezuela Etherscan

Ingresando en la página principal de Etherscan encontraremos la información relacionada con el precio y justo debajo las opciones Últimos bloques y últimas transacciones.

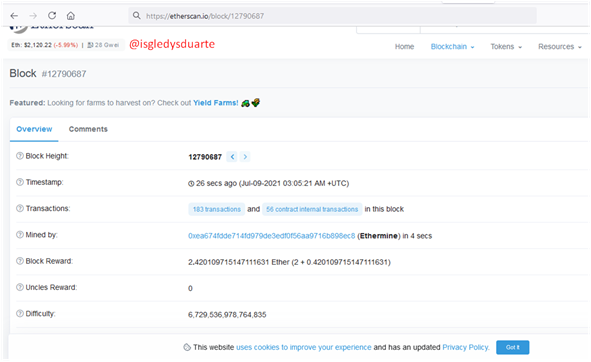

Haremos clic en el último bloque nos muestra

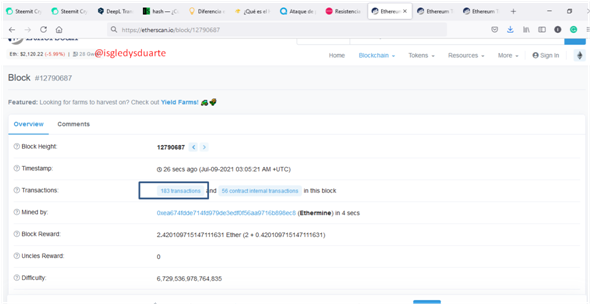

Captura de Pantalla 11:04 pm hora Venezuela Etherscan

Podrán observa el ID del bloque, el tiempo, por quién fue minado y un link que nos conduce a las transacciones del bloque.

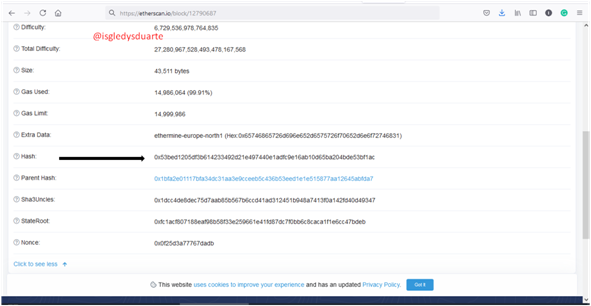

Si seguimos desplazando encontraremos la opción de see more, hacemos clic y nos mostrará el hash del bloque: 0x53bed1205df3b614233492d21e497440e1adfc9e16ab10d65ba204bde53bf1ac

Captura de Pantalla 11:04 pm hora Venezuela Etherscan

Si deseamos conocer el hash de la transacción, se debe hacer clic en el hipervínculo que contiene la opción transactions

Captura de Pantalla 11:04 pm hora Venezuela Etherscan

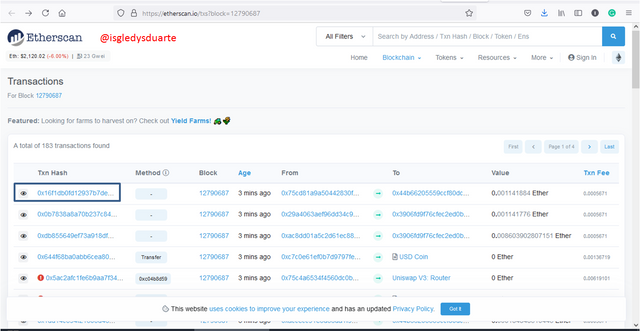

Nos permitirá ver los detalles de la transacciones realizadas en el bloque.

Captura de Pantalla 11:04 pm hora Venezuela Etherscan

De la lista de transacciones haremos clic en la última.

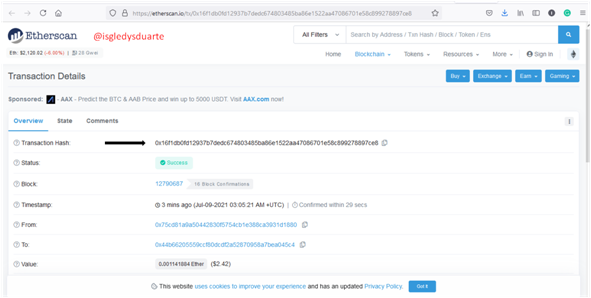

Captura de Pantalla 11:04 pm hora Venezuela Etherscan

Al hacer clic en la última transacción nos mostrará los detalles de la misma, como el valor, el tiempo, el estado de la transacción y el emisor y receptor, y por supuesto muestra el hash de la transacción.

El hash es el siguiente: 0x16f1db0fd12937b7dedc674803485ba86e1522aa47086701e58c899278897ce8

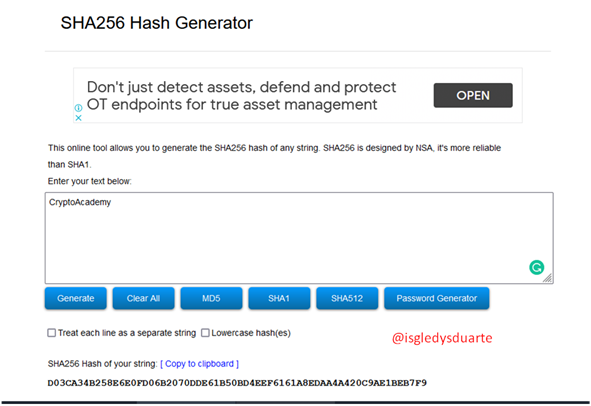

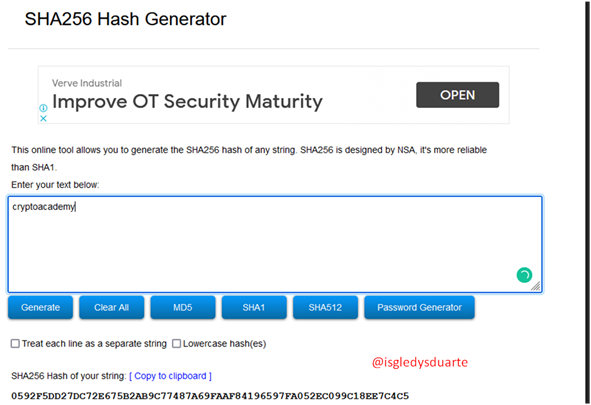

Hash de la palabra CryptoAcademy y de cryptoacademy usando SHA-256

Captura de Pantalla [SHA256 Hash Generator](https://passwordsgenerator.net/sha256-hash-generator/

Captura de Pantalla [SHA256 Hash Generator](https://passwordsgenerator.net/sha256-hash-generator/

Captura de Pantalla [SHA256 Hash Generator](https://passwordsgenerator.net/sha256-hash-generator/

Automáticamente nos mostrará en la parte inferior el hash de la línea de texto.

- CryptoAcademy

D03CA34B258E6E0FD06B2070DDE61B50BD4EEF6161A8EDAA4A420C9AE1BEB7F9

- cryptoacademy

0592F5DD27DC72E675B2AB9C77487A69FAAF84196597FA052EC099C18EE7C4C5

Podemos notar que son hash completamente distintos, aunque de la misma longitud. Esto se debe a que una de las palabras contiene mayúsculas y la otra no, de la misma forma el hash de la misma palabra irá cambiando si alterno las mayúsculas y minúsculas o incluso si agrego espacios entre ellas.

De esta manera podemos evidenciar como entradas diferentes generan hash diferentes.

Diferencia entre el Hash y Criptografía

Un hash nos permite mediante el uso de algoritmos matemáticos cambiar un texto plano en un código alfanumérico con una longitud fija. Esta longitud es la misma sin importar la entrada. También se tiene que una entrada determinada siempre generará una misma salida, además que de forma particular no es reversible, de una salida no se puede generar la entrada. Como principal objetivo es la confidencialidad de la información.

La criptografia sin embargo hace referencia al cifrado, orientado a preservar la integridad de la información, el resultado no es una longitud determinada, que con el resultado y una clave nos permita acceder a la información original.

Es decir, es una técnica donde se oculta la información mediante algoritmos para que solo pueda ser descifrada por el emisor y el receptor.

Por lo tanto su principal diferencia radica en que a partir de un hash no podemos obtener la entrada, pero el mensaje cifrado podremos convertirlo nuevamente al mensaje original.

Conclusión

Estos elementos hash y criptografía unidos son un función elemental en una cadena de bloques, ya que un hash que hace uso de las técnicas del cifrado, es un hash criptográfico, proporcionando seguridad a los usuarios en las transacciones.

Gracias por participar en Steemit Crypto Academy Season 3:

Espero seguir leyendo tus publicaciones.

👆 Puede traer confusión. La resistencia a la colisión, es disminuir la probabilidad de que eso ocurra.

Recomendaciones:

Calificación: 7.4

Hola profe @pelon53 gracias por las correcciones. Lo haré mejor.

Los capturas de pantalla si tienen mi nombre estan en rojo es @isgledysduarte en la parte superior e inferior de ellas lo puede observar, debe ser que debo colocar un poco más grande.

Apreciaría si revisara y pudiera verificar lo que le digo.

Gracias.

Tienes razón, no las vi. Gracias por tu acotación. Arreglaré la puntuación.