Steemit Crypto Academy, Season 3: Week 2 || Hash y Criptografía por @Familiatorrealba

Saludos queridos steemians de CryptoAcademy en esta semana 2 de tareas hemos decidido elegir la clase del profesor @pelon53 y responder sus preguntas ya que nos pareció una conferencia muy interesante y de vital importancia dentro de este mundo. ¡Comencemos!

Fuente

Fuente.png)

1.- Explique ¿Qué significa la resistencia a la colisión? Y ¿Qué significa resistencia a la preimagen?

Resistencia a la colisión

Tengamos en cuenta que la colisión existe cuando entradas diferentes poseen el mismo hash es decir que mientras eso no suceda se le considerará resistente.

Resistencia a la colisión es una función criptográfica que se basa en la seguridad que posee el hash, aunque no existe ningún hash sin colisión ya que sus entradas son infinitas, mientras que sus salidas son finitas, podemos considerar que cuanto más fuerte sea la cantidad de bit que se utilicen menor sera la posibilidad de que exista una colisión por ello el SHA-256 que produce como Output 256 bit es considerado el mas seguro por sus cantidad de caracteres que arroja (64 caracteres específicamente), es una evolución de SHA-0 y SHA-1 ya que anteriormente en esos algoritmos se encontraron colisiones. En definición si la probabilidad de que exista una colisión es casi nula que toma millones de años cibernéticos encontrarla eso se denomina "Resistencia a la colisión".

Como yo lo entiendo sería así :

Mínima seguridad + Mayor Posibilidad = Colisión

Seguridad mas fuerte + Menor Posibilidad = Resistencia a la colisión

.png)

Resistencia a la preimagen

A diferencia de la resistencia a la colisión que es difícil encontrar que dos entradas contentas los mismos valores, la resistencia a la preimagen es cuando es muy difícil encontrar el valor de la entrada a través de una salida determinada. Esta propiedad es muy valiosa para proteger datos ya que a través de un simple hash se puede demostrar la autenticidad sin mostrar la información. Es decir, si un atacante cibernético intenta conseguir cual era la entrada mediante una salida particular pero falla en el intento y no no logra adivinar el valor del input eso se denomina "Resistencia a la preimagen".

.png)

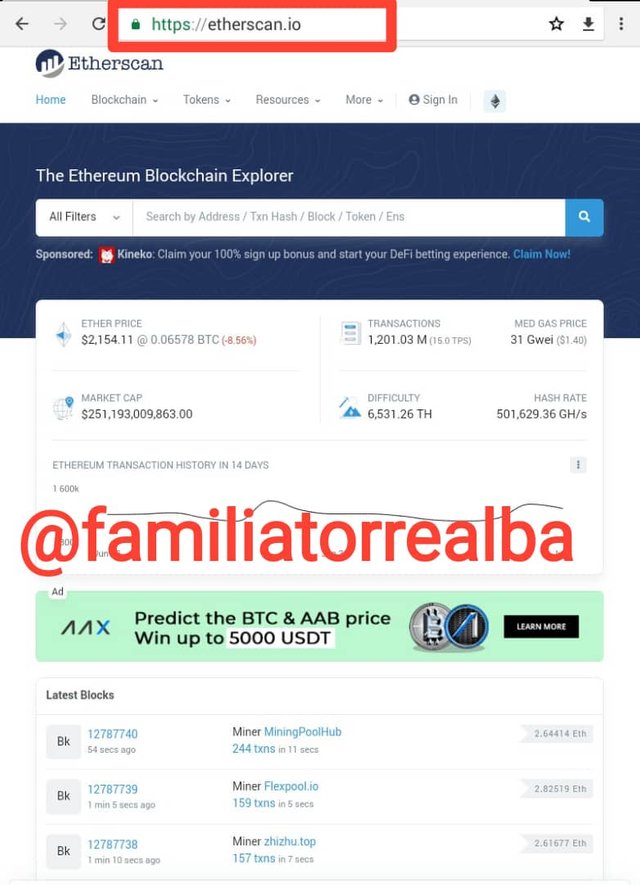

2.- Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción. Se requiere capture de pantalla para su comprobación.

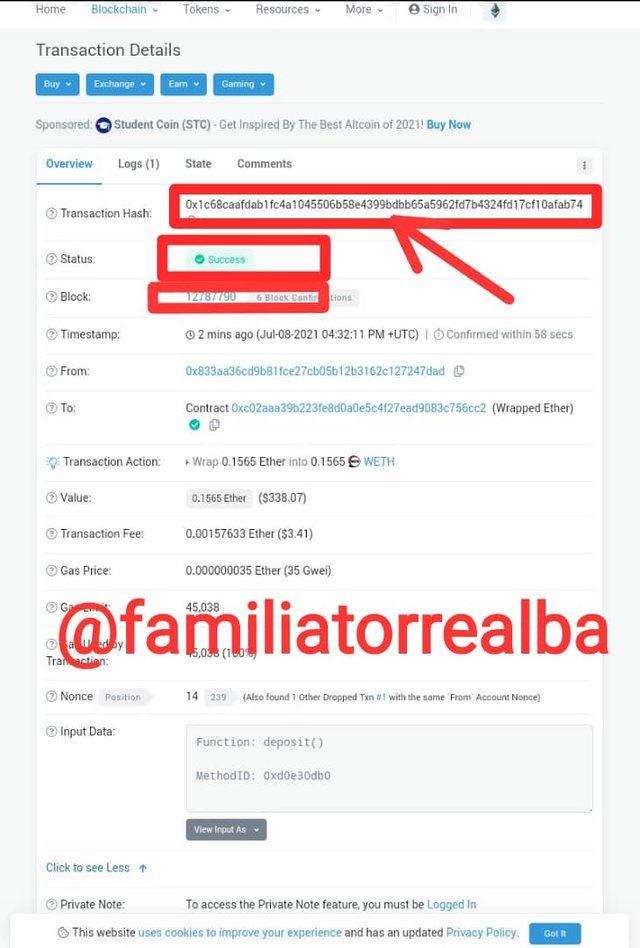

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

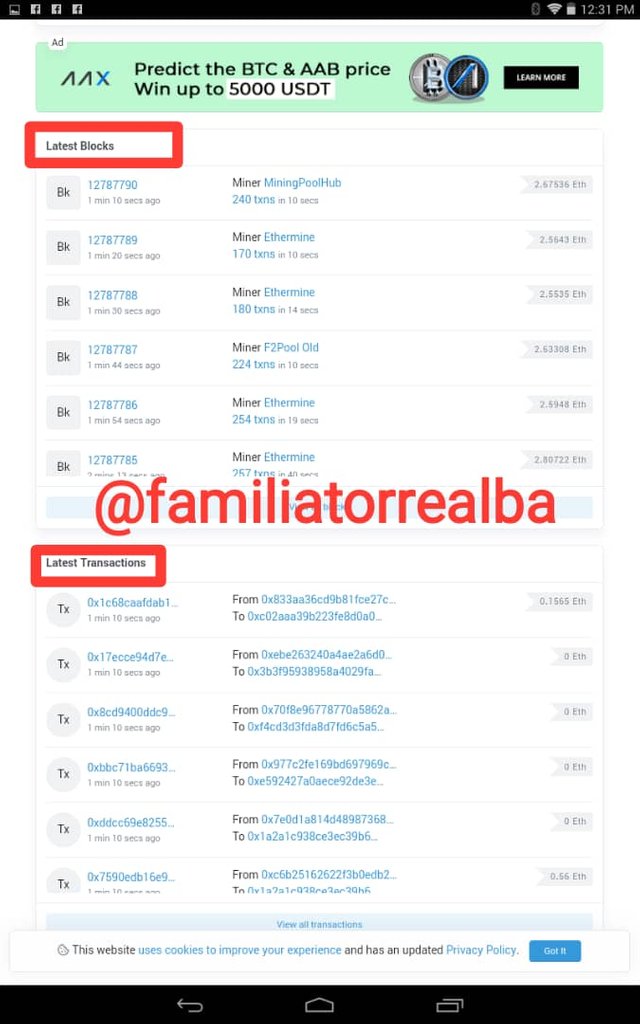

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

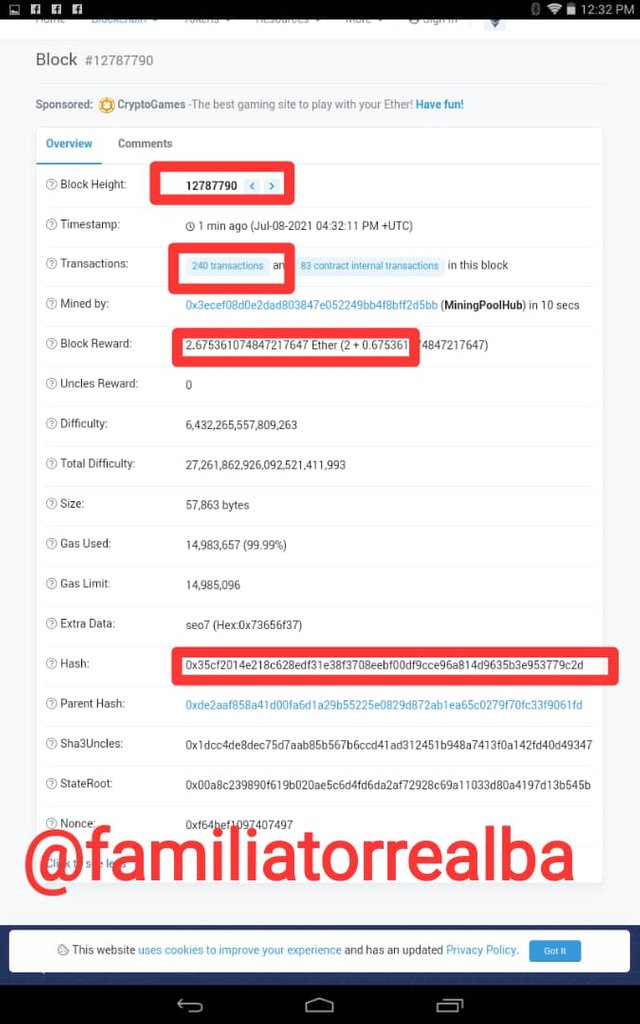

Número de bloque:12787790

Número de transacciones de ese bloque:240

Recompensa de bloque:2.675361074847217647

Hash de bloque: 0x35cf2014e218c628edf31e38f3708eebf00df9cce96a814d9635b3e953779c2d

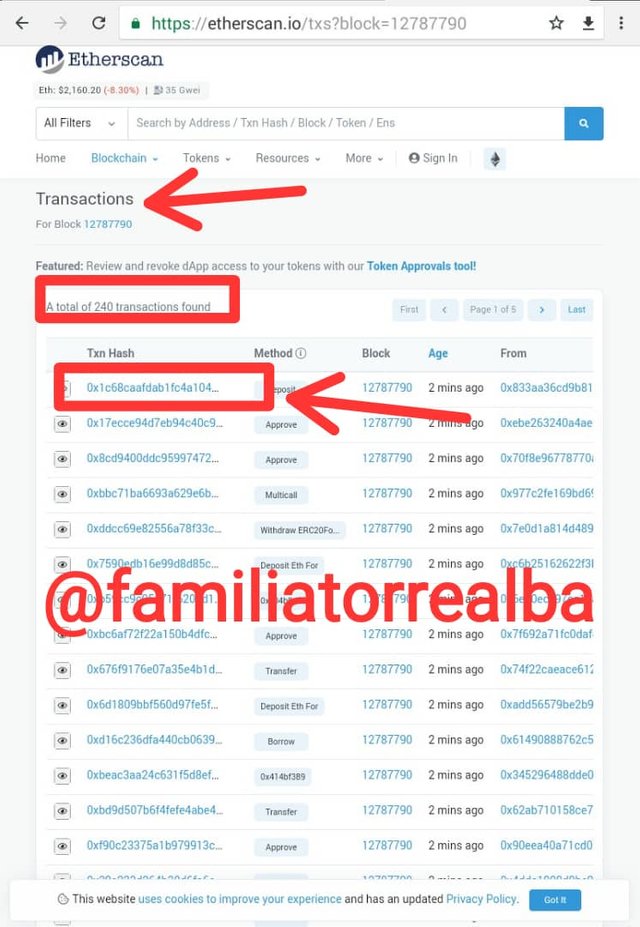

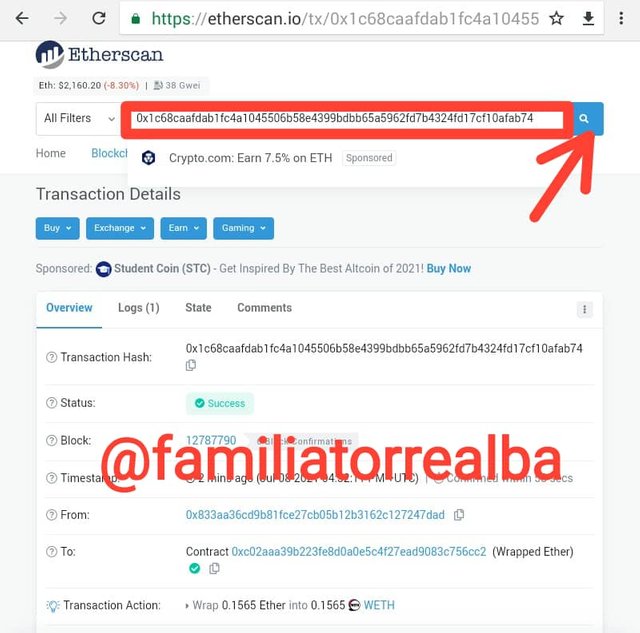

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

Hash de transacción: 0x1c68caafdab1fc4a1045506b58e4399bdbb65a5962fd7b4324fd17cf10afab74

Número de bloque:12787790

Estado:exitoso

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

capture tomado mediante Etherscan por @familiatorrealba con mi tablet personal

.png)

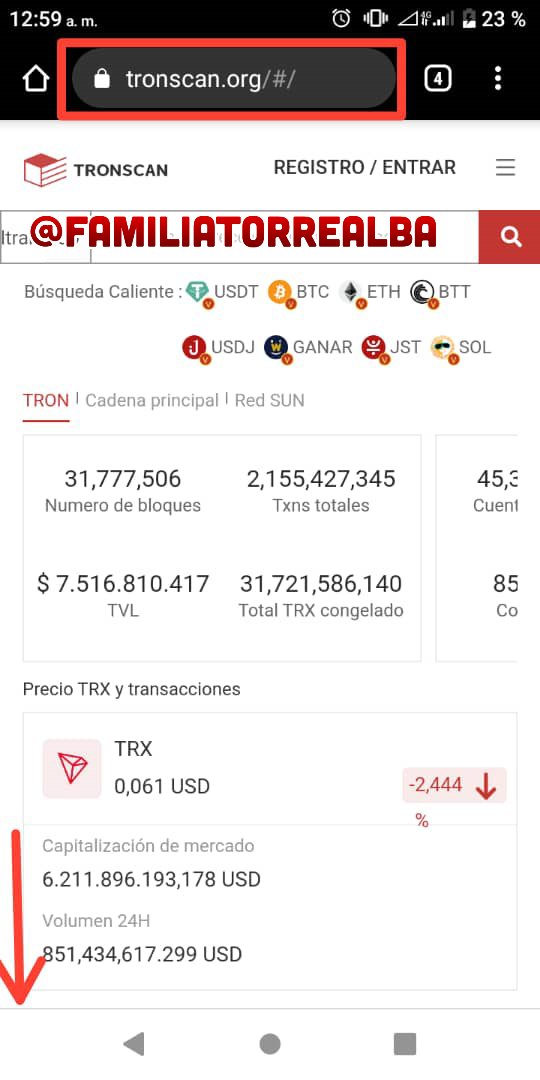

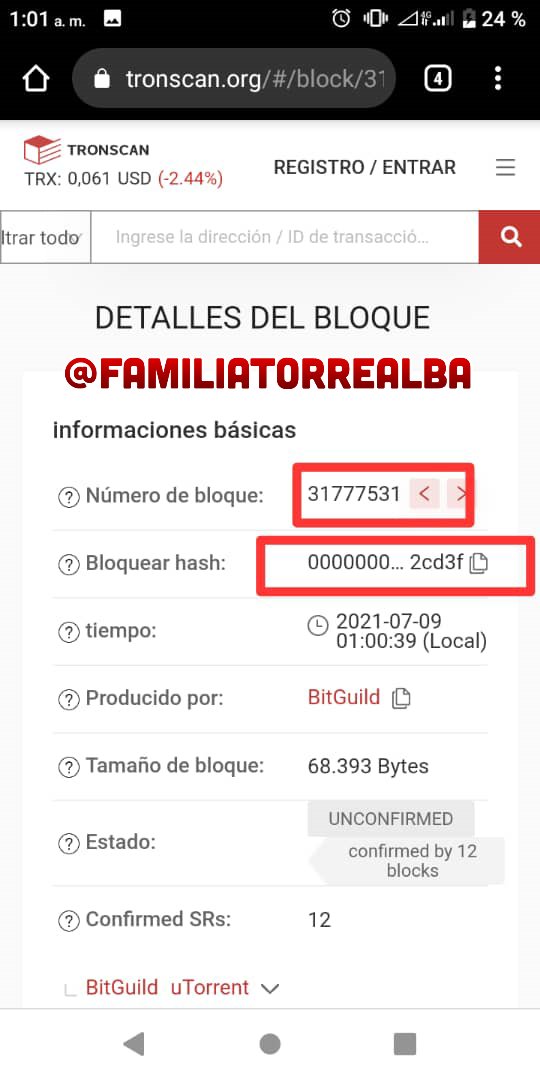

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

Número de bloque:31777531

Tamaño del bloque: 68.393 Bytes

hash que es lo que necesitamos verificar aunque a simple vista el hash no se revela tenemos la opción de copiarlo y saber que número posee.

Hash: 0000000001e4e2fb426ca5906d0c685b9f52c54d43c705cb9817afe851b2cd3f

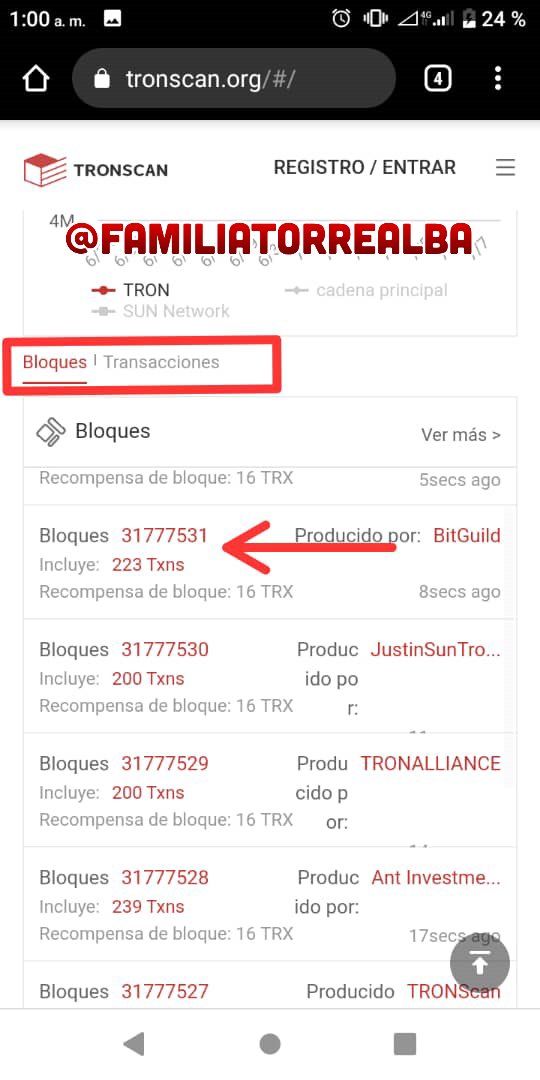

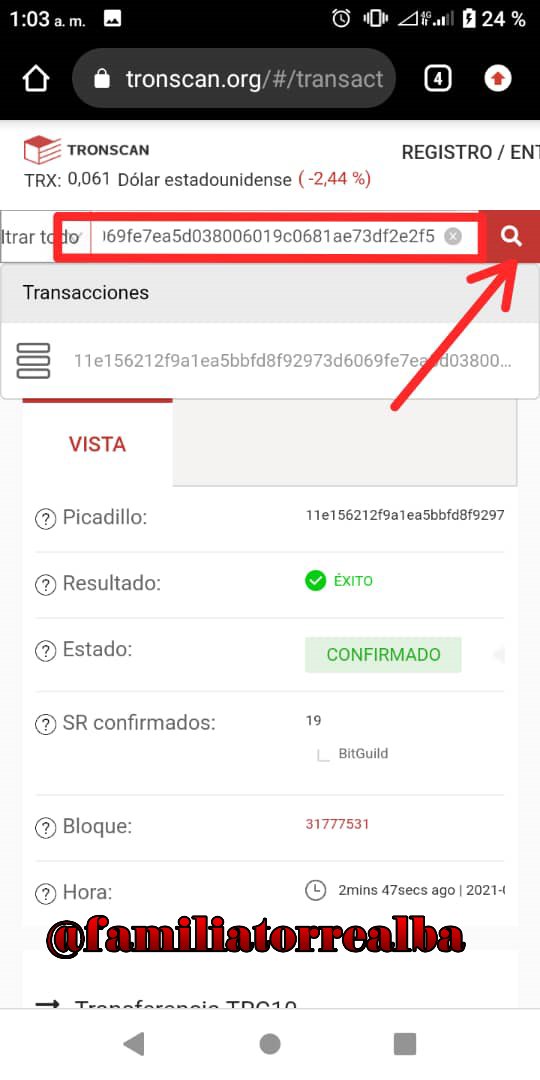

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

Número del hash: 11e156212f9a1ea5bbfd8f92973d6069fe7ea5d038006019c0681ae73df2e2f5

Resultado: exitoso

Estado: confirmado

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

capture tomado mediante Tronscan por @familiatorrealba con mi teléfono Yezz

.png)

3.- Genere el hash usando SHA-256, de la palabra CryptoAcademy y de cryptoacademy. Se requiere capture de pantalla. ¿Observa alguna diferencia entre ambas palabras? Explique.

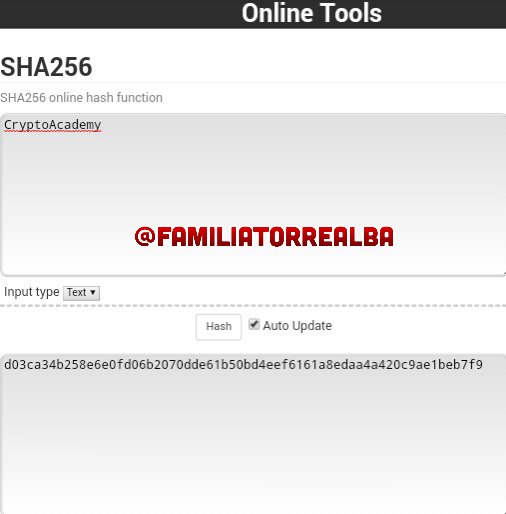

Para generar un hash debemos dirigirnos a la pagina principal de SHA-256 escribiendo en el navegador de google SHA-256 ON LINE y dar clic en el resultado que arroja o también siguiendo este link SHA-256 y estaremos en la página que necesitamos.

Una vez allí agregamos la palabra CryptoAcademy que nos indicó el profesor en la parte donde dice input y eso nos arrojará como resultado el siguiente algoritmo de 256 bits (64 caracteres)

capture tomado mediante SHA-256 por @familiatorrealba con mi teléfono Yezz

Palabra: CryptoAcademy

Hash: d03ca34b258e6e0fd06b2070dde61b50bd4eef6161a8edaa4a420c9ae1beb7f9

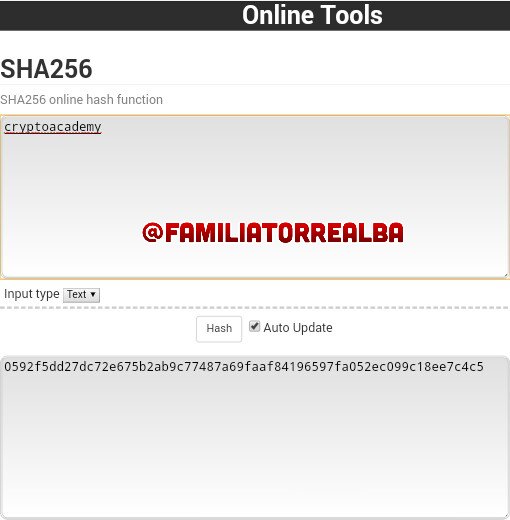

Luego agregamos la siguiente palabra cryptoacademy y como estamos usando el mismo grupo de hash también nos dará como resultado un output de 256 bits pero distinto al anterior.

capture tomado mediante SHA-256 por @familiatorrealba con mi teléfono Yezz

Palabra: cryptoacademy

Hash: 0592f5dd27dc72e675b2ab9c77487a69faaf84196597fa052ec099c18ee7c4c5

Porque aunque la palabra "CryptoAcademy" y "cryptoacademy" en nuestro idioma es la misma, para la creación de un hash no lo es, ya que este algoritmo es sencible a mayúsculas y minúsculas y en este ejemplo se muestra claramemte que entre las palabras aparecen "C" y "A" (mayusculas) y las otra "c" y "a" (minisculas) lo que hace que nos arroje un algoritmo totalmente distinto el uno del otro.

Al operar con SHA-256 el algoritmo siempre tendrá como output 64 carácteres no importa que tan grande sea el input, además no importa las veces que introduzcamos la palabra esperando que arroje otro código, si la palabra contiene las mismas letras que al principio el algoritmo sera inalterable.

Cabe destacar que la palabra "SHA" por sus siglas en ingles significa "secure hash algorithms"

.png)

4.- En sus propias palabras explique la diferencia entre el hash y la criptografía

Ambas cumplen funciones muy distintas. pero por la manera conjunta en las que trabajan, muchas veces las personas terminan confundiendolas y terminan usando alguno de los dos nombres para referirse a todo por igual. Es muy importante entender la diferencia entre obtener el hash de alguna información y cifrarla con criptografía para hacerla confidencial, ya que ambas acciones se hacen con distintos objetivos, mientras que la criptografía tiene como finalidad ocultar la información para hacer secreta, el hash por su parte se aboca más en que la información coincida.

En ambos casos la información se vuelve confidencial e ilegible, pero , existen diferencias que vale la pena mencionar.

También conocido como "cifrado unidireccional" y es el proceso que se asegura de garantizar la integridad de una información enviada a través de la red. el ejemplo más común de autenticación es a la hora de usar un usuario y un password, cuando el sistema obtiene el hash de nuestra contraseña, este siempre arrojará como resultado una cadena alfanumérica de igual magnitud sin importar la entrada, esto significa que la información es válida y se puede permitir el acceso una vez que se ha verificado la existencia del usuario. Esto evita que la información sea alterada o modificada de alguna manera por lo que la protege de ser usadas de maneras indebidas.

Sería ridículo tratar de imaginar internet sin esta valiosa herramienta técnicamente es lo único que mantiene segura la mayor parte del mundo cibernético.

En el universo 2.0 los datos se mantienen seguro bajo cifrados que los hacen difíciles de atacar para cualquier infractor que los intente decodificar, así que en poca palabras evita que sean robados.

A diferencia del hash que siempre es fiel a una sola cadena de datos la cual siempre será de la misma longitud, en la criptografía pueden existir dos claves de manera de que una información puede ser decifrada con un clave por el remitente mientras que su receptor puede usar muy bien sea esa misma clave u otra diferente para también descifrar dicha información.

Estás claves pueden categorizarse como Claves Simétrica , esta clave solo es conocida por el emisor y el receptor pero presenta una sería problemática por la necesidad del remitente de enviar dicha clave por el mismo canal que envía la información, esto significa que dependiendo de lo segura que sea la conexión existe una alta posibilidad de que esta sea interceptada por algún infractor, claro que tampoco todo es malo, existen muchas ventajas al usar este tipo de clave, como la poca necesidad de cálculo y la simplicidad.

Luego tenemos las Claves Asimétricas la cuál técnicamente busca solventar los problemas de su antecesora clave simétrica , y lo hace teniendo dos claves una es la " clave pública" que es fácilmente visible y la "clave privada" que es conocida única y exclusivamente por el receptor lo que hace el sistema mucho más seguro.

.png)

Conclusión

Muchos puntos importantes fueron tratados, como la resistencia a la colisión y sus mínimas probabilidades de que ambos entradas generen una misma salida ,

Resistencia a la preimagen su dificultad para encontrar la entrada, hash y su labor para proteger la integridad de nuestra información y la criptografía y su poder para volver confidencial e ilegible nuestra información.

Cuando se trata de nuestra seguridad, jamás bastará la información para mantenerla a salvo, siempre es necesario seguir indagando y nutriendo nuestro conocimiento sobre estás herramientas virales para una navegación segura, en un mundo que cada día se hace más digital, términos como los que acabamos de explorar se tornan cada vez más necesarios, por eso queremos concluir esta tarea de la semana 2 de la temporada 3 destinada para el profesor @pelon53, llamando a todos a continuar en la ampliación de sus conocimientos sobre este tipo de temas y que de esa manera también aumenten nuestras defensas a la hora de enfrentar posibles infractores.

Gracias por participar en Steemit Crypto Academy Season 3:

Espero seguir leyendo tus publicaciones.

Muy bue trabajo, felicitaciones y espero seguir viendo sus tareas.

Recomendaciones:

Calificación: 9.0

Muchísimas gracias profesor @pelon53 que Dios lo bendiga y tenga un bonito día.

Saludos